采油厂站库工控系统信息安全防护技术研究与应用

吴 军,张新政,李 军,杨 凯,鱼小刚

(新疆油田公司采油二厂,新疆 克拉玛依 834000)

1 引言

随着工业信息化建设不断加快,工业控制系统逐渐的以各种方式与办公网、互联网等公共网络连接,实现数据交换,致使工控系统不再是一个独立的运行系统,而是已经从封闭、孤立走向互联。典型的DCS、PLC、RTU等工控系统正日益变得开放、通用和标准化,使得办公网、互联网中的木马、病毒等安全风险向工控系统扩散。2010年的Stuxnet和2011年的NightDragon,Duqu,Nitro,以及2012年的Flame等事件,表明了工控系统信息安全的重要性。

2 采油厂站库工控系统信息安全现状

早期采油厂站库工控制系统主要是针对专有的封闭环境而设计,只用于单台设备或工艺段的生产控制,对外没有互联互通。系统在设计、实现与部署过程中,其主要指标是可用性、功能性、实时性等,没过多考虑网络攻击、信息安全等问题。

随着计算机和网络技术的发展,特别是信息化与工业化深度融合,工控系统越来越多地采用通用协议、硬件、软件,使其开放性越来越强,开始面临安全威胁,包括:①病毒、恶意软件的破坏;②数据被窃取;③关键工控生产流程被破坏;④恶意操纵工控数据或应用;⑤对工控系统功能未经授权的访问等。

目前,采油厂站库使用的工控系统大部分是多年前开发的,系统大都使用专有的硬件、软件和通信协议,系统在设计上主要考虑了其性能、可靠性要求,忽略了对安全措施的需要。随着基于互联网的技术开始进入工控系统的设计中,工控系统也暴露出了一些漏洞,使其容易遭受攻击。工控系统安全漏洞及因素主要包括:系统安全策略和管理规程的缺失与不健全;越来越多的通用协议和应用软件;控制系统操作站不安装杀毒软件,或对杀毒软件的病毒库更新不及时;通用以太网技术的引入,使工控网络面对以太网的通讯威胁;大量使用基于Windows系统PC机作为工程师站、服务器等的硬件平台,面临与普通PC类似的安全威胁。

3 采油厂站库工控系统的特点

工控系统的安全风险来源于信息、网络技术广泛的应用,但其仍具有自身的特点,只采用标准的IT安全技术很难应用于工控系统下的各类控制协议、应用、设备及标准的特殊安全需求。以采油厂典型的站库工控系统为例,具体分析工控系统的特点。

(1)系统封闭性强。作为采油厂管理网内的一个业务子系统,工控系统涉及关键工艺和站库生产的大量敏感数据,只能适度的开放。

(2)系统对可用性和实时性要求高。工控系统必须保证持续的可用性、稳定的系统访问、系统性能、专用工控系统安全保护技术。同时,对实时响应时间要求大多在1ms内完成。

(3)工业通信协议和通用TCP/IP协议共存。工控系统存在两种不同类型的协议,即工控通信协议和TCP/IP协议。一些协议在设计之初未考虑安全方面的需求,需要针对性地部署安全解决方案。

(4)工控系统的安全与办公网的安全互为依存。随着两化深度融合,工控生产网与办公网之间的数据互连变得越来越常态化,两个网络互联带来了更高的安全需求。

(5)系统长周期内保持结构固定。工控系统与设备和生产密不可分,系统执行现场控制操作的常为DCS、分布式I/O等嵌入式设备,专为现场控制环境而设计制造。设备运行时间通常很长,除非影响到正常的生产,否则长周期内稳定运行的工控系统将不会进行轻易调整和改变。

4 工控系统信息安全需求分析

工控系统信息安全是一个复杂的系统工程,涉及到技术、产品、系统,更取决于企业的安全管理的水平。与传统IT信息安全相比,工控系统信息安全有着其自身的特点,主要体现为安全防护的重点有所不同。IT安全一般针对的是办公环境,需要首先保证机密性,其次才是完整性和可用性。

工控系统信息安全的防护对象是现场的DCS、PLC等控制设备,实时网络通信,以及工业控制应用,其特点可以总结为:

(1)必须优先保障24/7/365时间的可用性,提供不间断的可操作性,并确保工控系统可访问;

(2)保证系统性能;

(3)保证数据的实时传输;

(4)系统与数据的完整性;

(5)为实现无缝的通信与功能交互而采用开放标准;

(6)采用通用组件作为自动化解决方案的基础;

(7)办公网与生产网间的不间断通信以保障对生产的实时监控;

(8)防止误操作与蓄意破坏;

(9)保护专有技术;

(10)安全日志与变更管理等。

对工控系统信息安全而言,首先需要满足系统的高可用性的要求,其次是完整性,最后为机密性。工控系统信息安全的关键需求总结为:

(1)提高方案设计质量。目前在工控系统建设中,系统设计方案还存在许多不确定的安全风险,如哪些工艺装置必须独立设置SIS、哪些必须设置第三方信息安全加固系统,还处于经验判断阶段,找不到标准答案。

(2)提高系统成套设计、安装与调试质量。工控系统的质量有高低,建设初期必定经过成套设计、安装、调试,这些通常由供应商负责完成。供应商技术能力、经验的不同,得到的系统完善程度也不同。用户工程设计人员以及相关专业人员参与的深度不同,也会影响系统的质量,带来安全风险。

(3)加强日常运行维护质量。工控系统建成后,需要通过日常维护、定期检修等一系列工作,使工其持续发挥功效,这些工作的质量问题会带来安全风险。

(4)对信息安全措施的需求。传统工控系统通常是封闭的,功能也相对单一。随着技术的发展,工控系统逐步开放,使得工业设备接口更简单,互联更容易,系统缺乏相关抵御病毒或黑客攻击的安全策略,系统构建的信息安全措施愈显重要。

(5)如何面临新挑战的需求。随着两化融合的不断推进,计算机和网络新技术层出不穷,工控系统通过各种接口技术,实现网络互联,使得工控系统网络架构越来越复杂。伴随工控系统信息安全面临的新挑战,迫切需要建立工控系统网络规划与标准,实现系统安全的可持续发展。

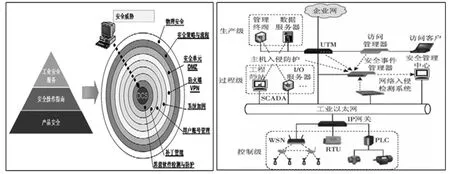

5 工控系统信息安全防护解决方案

现代工控制系统安全防护工作,要求在加强企业安全策略、规程建设、增强员工安全意识、全面提高企业信息安全管理水平的同时,必须规划基础设施的安全配置,从不同的层面分区域、分功能、分重点的加强安全防护。通过部署多层次的,包括物理安全、制定安全策略与流程,部署防火墙进行隔离、防护不同的安全单元、采用VPN保护单元间通信、系统加固、补丁管理、部署账号管理等访问控制措施、恶意软件检测与防护等一系列的防御体系,保护关键的工控过程与应用的安全。防御体系措施架构如图1所示。

(1)建立系统的物理防护边界:物理安全是工控系统信息安全的前提,首先确保系统处于可控的物理环境中,在企业办公网和工业生产网之间部署安全隔离系统。

(2)安全策略与流程:建立完备的安全策略与规范的安全流程。在工程师站与工控网之间部署审计系统,严格进行访问控制,审计工程师站的操作。

(3)建立安全的控制单元,确保系统的边界安全:将系统按其用途、通信业务等划分为不同的安全域,并在安全域之间的接口处部署防火墙、安全网关等隔离设备。

图1 工控系统防御体系措施

(4)采用VPN技术保护不同控制单元之间的通信:通过在安全单元之间部署VPN,保护单元间的通信,保证相关业务通信的认证、完整性与机密性,阻止非法业务通信。

(5)系统加固与补丁管理:及时对工程师站、应用服务器进行补丁升级与系统加固。仅保证制造商专有协议数据通过,对一切不符合标准和合法功能需求的工业协议通讯进行拦截。

(6)账号管理:对DCS、PLC等工控应用、过程,建立系统的账号管理,强化基于口令的访问控制。

(7)恶意软件防护技术:不仅要在工控网络中的PC主机上部署病毒监控,还要在安全域的入口处部署防病毒网关。

6 结语

工控系统信息安全不是一个单纯的技术问题,而是一个从意识培养开始,涉及管理、流程、架构、技术、产品等各方面的系统工程,需要管理方、运营方、集成商与组件供应商的共同参与、协同工作、提高全体人员的信息安全意识,充分认识到信息安全的重要性。工控系统的信息安全,需要在系统生命周期的各个阶段中持续实施、不断改进,才能最终保障企业工业控制系统的安全运营。

[1]钟岚.石油化工行业工控系统安全保障实践探究[J].信息安全与通信保密,2014(6).

[2]李玉敏.工业控制网络信息安全的防护措施与应用[J].中国仪器仪表,2012(11).