云计算环境下数据安全防护探讨

刘东升, 樊沛, 张亮

(61716部队,福建 福州350001)

云计算环境下数据安全防护探讨

刘东升, 樊沛, 张亮

(61716部队,福建 福州350001)

近年来,随着云计算技术的发展,越来越多的企业和个人用户开始使用云计算。但是随着云计算中企业和用户的信息增多,人们开始担心他们的数据在云计算环境中是否安全。为了提升云计算环境中数据的安全性,保护用户的隐私,本文从云计算环境中的数据创建、存储、使用、共享、归档、销毁六个阶段生命周期的角度探讨了云计算环境中数据面临的安全威胁,并给出了提升数据安全的几点建议。

云计算;数据安全;隐私;挑战

0 引言

近年来,随着Internet技术的蓬勃发展和广泛应用,云计算(Cloud Computing)的相关方法和技术在国家越来越多的核心部门得到了采纳和应用。根据IDC咨询公司的预测,未来5年内,IT云服务上的支出将增长3倍,到2012年将达到420亿美元,占IT支出增长总量中的25%。由于云计算代表未来信息技术和计算机技术的发展方向,各国政府都出台了相应的政策力推云计算在本国的发展。例如,2009年9月,美国总统奥巴马宣布将执行云计算政策,希望借助应用虚拟化来压缩美国政府的经济支出;2012年美军公布了价值2.5亿美元的军队私有云项目(Army Private Cloud Contract,APC2)用于将现有的应用程序和数据迁移到该私有云上;中央情报局(CIA)和Amazon签署了价值6亿美元的私有云合同;在我国,多个城市都公布了云计算发展计划,并成立了相应的云计算数据中心。

1 云计算安全现状

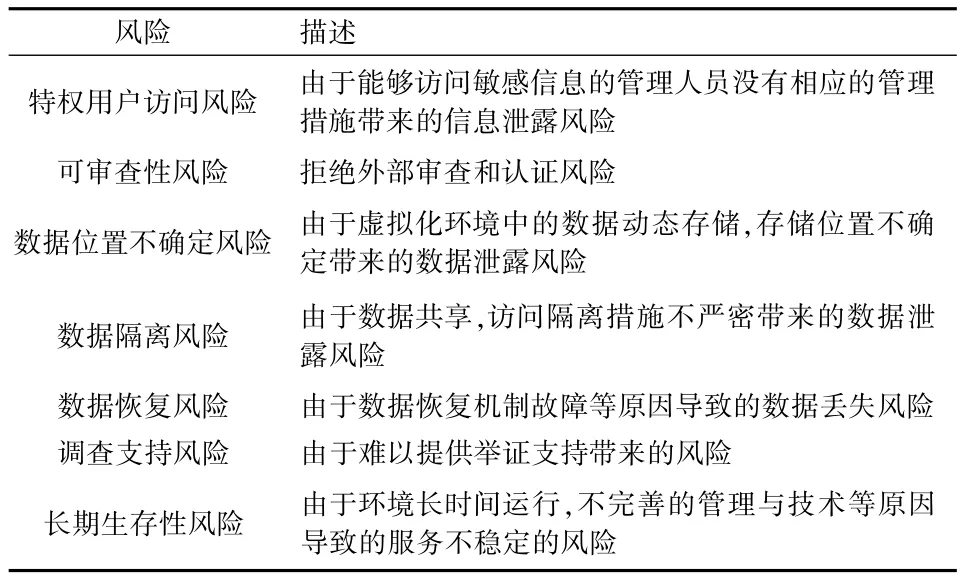

云计算发展面临许多关键性问题,而安全问题首当其冲[1],并且随着云计算的不断普及,安全问题的重要性呈现逐步上升趋势,已成为制约其发展的重要因素。2009年,著名的IT研究机构IDC发布的一项调查报告表明了云计算服务面临三大挑战:安全性、稳定性和性能问题,其中安全问题是最受关注的问题[2]。美国知名IT市场研究公司Gartner发布的《云计算安全风险评估》研究报告系统总结了云计算面临的7个安全威胁[3],如表一所示:

表1 云计算面临的风险

虽然云计算产业是未来IT产业界的一个亮点,具有广泛的市场应用前景,但是云计算面临的七大潜在安全风险也让用户意识到了云计算系统并不是牢不可破,毫无漏洞的,也存在着数据和隐私泄露的风险。近年来,云计算领域已经发生过多起数据泄漏、隐私保护等安全问题,数据隔离风险与长期生存性风险问题较为突出在数据隔离风险方面,2009年3月,Google发生大批用户文件外泄事件。除了企业之外另一方面,一些国家层面的行为也会导致用户数据和隐私泄露问题的出现。例如,2014年1月14号出版的纽约时报报道称,根据斯诺登的爆料,美国情报部门在中国设立了两个数据中心,通过收集分析中国用户存储在数据中心的资料来获取有价值的情报[4]。在长期生存性风险方面,2009年2月和7月,亚马逊的“简单存储服务(Simple Storage Service,S3)”两次中断导致依赖于网络单一存储服务的网站被迫瘫痪等等[5]。这些安全事故和负面消息使得用户对云计算的安全性产生了怀疑,进而影响到云计算的发展和推广。

为了应对云计算面临的安全威胁,保护用户的数据安全,多国政府出台了一系列的规定。例如2011年美国正式启动了云计算的《联邦风险及授权管理计划》(FedRAMP),该计划建立了完善的云计算服务安全审查机制,明确了云计算安全管理的政府角色及职责;2010年召开的第二届中国云计算大会上,工信部副部长就明确表示我国应该加强云计算信息安全研究,保证云计算产业健康、可持续地发展。

越来越多的国际标准组织也着手制定云计算及安全标准,其中最知名,影响最大的组织是国际云计算安全联盟CSA(Cloud Security Alliance)。该组织是2009年成立的一个非盈利组织,自成立后迅速获得了业界的认可,出台了多份云计算安全标准,其发布的《云安全指南》每一个版本对云计算安全的建设都起到了指导性的作用。

在学术研究方面,EMC公司提出了面向服务的云计算架构,它是从云计算前端(客户端、用户端)到后端服务器端数据中心逐层进行分解展开的。Santos等人[6]设计提出了可信云计算平台,包括一系列信任结点、信任协调者、非信任云管理者和外部信任实体等。其中信任协调者由一个特定的外部信任实体维护。可信云计算平台通过提供黑盒运行环境来保证客户虚拟机的安全,同时还允许用户对安全性进行测试与验证。国内,冯登国等人[7]对云计算安全研究进行了全面的综述。

虽然各国政府、企业组织和学术界都高度重视云计算的安全,但是还要清醒地看到目前云计算的安全建设还处在起步阶段,至今都没有一个统一的、完善的安全标准,用户隐私和数据泄露还时有发生。这些问题导致一些用户无法放心地将现有的应用和数据迁移到云计算环境中,成为云计算发展和推广的绊脚石。下面将重点分析目前云计算面临的数据安全问题,并提出一些提升数据安全的建议。

2 云计算中的数据安全问题

在云计算模式下,所有的应用和数据都存储在远程服务器中。云计算中的数据生命周期也遵从通用数据生命周期模型,如图1所示,其生命周期从创建到销毁共有六个阶段,从目前来看,在完整的数据生命周期[8]中,主要面临以下几个安全问题:

图1.数据的完整生命周期

2.1 数据访问控制问题

数据访问控制是阻止没有权限的用户访问数据。从数据生命周期角度来看,数据访问控制问题集中出现在数据使用阶段和数据共享阶段。云计算系统中的数据和资源的安全问题从本质上来说更多的是数据访问控制的问题,主要表现在用户的非法访问导致的数据泄露威胁,这种威胁包括外部威胁和内部威胁两类。外部威胁是指不能通过安全认证的用户非法进入系统,造成用户私有数据被破坏或者被泄露;内部威胁是指具有一定身份的授权用户(如网络管理人员),非法访问其未授权资源。

在云计算环境中,内部威胁带来的破坏性远大于外部威胁。当用户将应用程序托管给云平台,或者将数据存储在远程服务器中时,云计算服务商就获得了该数据或应用的优先访问权。如果内部人员失职,没有构建安全的防护体系,则会出现系统受到黑客攻击或者崩溃等情况,从而造成用户数据丢失。在某些极端的情况下,内部人员有意违反隐私保护等安全规定,会出现记录并分析用户的隐私、售卖用户的数据等事件。如何限制授权管理人员对用户数据的访问,是提升用户使用云计算的信心,加快云计算发展的一个关键安全问题。

2.2 数据隔离安全问题

从数据生命周期角度来看,数据隔离安全问题集中出现在数据共享阶段。传统的软件系统一般都是采用多实例(Multi-Instance)架构,对于每一客户或者组织都有一个软件系统实例为其服务,而云计算广泛采用了Multi-Tenancy架构,即多租户架构。在多租户架构模式下,一个云计算系统为多个用户提供服务,典型的例子如一个云存储系统为多个用户提供存储服务。在多实例架构下,由于每一个用户都对应一个软件系统实例,因此不存在数据隔离的问题,而在多租户模式下,用户的数据都存储在一个共享环境中,这就需要一个完善的数据隔离机制来确保数据的安全。

目前各地政府正在大力推进云计算项目,有些政府机构在内部建立了云计算数据中心用于日常办公。但是政府机关一般都是集体办公,而且部分电子文件存在涉密等内容,因此在数据上传和存储的过程中,数据隔离都是一个必须要考虑的问题。例如,在多个用户上传数据时要确保用户的数据尤其是隐私数据不能和其他用户混合,在存储数据时,要实现不同用户之间的数据相互隔离,防止一个用户的数据被另一个用户访问。

2.3 数据销毁和容灾问题

数据的销毁(删除)是防止数据泄露,确保数据安全的一个重要操作。从数据生命周期角度来看,数据销毁和恢复问题集中出现在数据销毁阶段。在云计算环境中,用户数据存储在一个共享环境中,当用户发出数据销毁请求后,云计算管理系统如果不能彻底删除用户的个人数据,就有可能造成其他用户通过残留的数据获取用户的个人隐私,导致数据泄露的发生。因此,云计算环境中的数据销毁必须做到将用户的个人隐私数据彻底删除并且无法恢复。

数据容灾是确保数据安全的一个重要手段,云计算系统必须保障数据的可用性和完整性,充分考虑用户有可能出现误操作导致数据丢失的风险,用户上传至云服务器中的数据要做好备份等措施,在用户数据意外修改、删除或者是遭到蓄意破坏后能够及时地找回用户的数据,减少用户的损失。

2.4 虚拟载体安全问题

数据以虚拟载体承载是云计算的突出特点之一。从数据生命周期角度来看,虚拟载体安全问题存在于数据全生命周期各个阶段中,需要特别注意。虚拟化技术是云计算技术的核心技术,在云计算环境中,资源一般以虚拟机实例的方式交付给用户使用,用户的个人数据也存储在虚拟机等虚拟载体上。由于云计算是多租户的共享环境,一个物理资源上可能托管多个虚拟资源,如果云计算服务提供过程中涉及的虚拟化部件出现安全问题,则必将对数据用户存储的数据带来危害。例如,2009年5月,网络上曾经曝光VMware虚拟化软件的Mac版本中存在一个严重的安全漏洞。别有用心的人可以利用该漏洞通过Windows虚拟机在Mac主机上执行恶意代码[7]。要保护存储数据的安全,还需要对云计算环境中虚拟存储设备整体进行安全保护,同时在虚拟存储设备的承载体(虚拟机)出现问题时还应及时将虚拟存储设备进行转移。

3 云计算数据安全防护的几点建议

针对云计算目前存在的数据安全问题,本文给出提升云计算数据安全防护的几点建议:

3.1 采用合理的云计算架构

云计算的类型包括公共云、私有云、混合云几种。每种架构类型的云计算都有相应的使用场景。从安全性来说,私有云是要求最严,安全性最高的一种,一般用在对安全要求比较高的场合。例如,美国中央情报局和美军就是采用了私有云架构搭建他们的云计算平台。目前,国内一些地方政府和企业正在将大量的业务和数据迁移到云计算平台上,这些数据的拥有者对安全的要求要远远高于其他的云计算用户,因此,建议在政府等组织内部采用私有云架构搭建云计算平台。

3.2 完善制度,提升安全防护意识

目前国内很多地方政府、企业及组织都在大力推进云计算项目的建设,但是从发展状况来看,大部分的项目都存在重建设、轻安全的现象,主要表现在安全管理上存在漏洞、云计算管理人员培训不够、技术人员水平参差不齐等,导致在服务可靠性、服务易用性、数据迁移能力、资源调配能力上存在较大不足。

要解决这些问题,首先要在意识上重视云计算的安全防护,改变重建设、轻安全的现状,把云计算的安全防护提到首位。完善现有的安全管理制度,并针对云计算的特点,制定针对性的安全管理规定;其次,加强相关人员的培训,尤其是增加安全防护方面的培训,减少因为人员技术水平不足带来的安全问题。

3.3 加强审计

云计算环境中的审计包括身份审计和数据审计。

身份审计是指对云管理人员和用户进行身份认证并授予相应的权限。由于云计算内部的非安全因素主要来自内部部分人员的恶意行为,因此要加强对内部人员的身份审计,实施严格的身份管理、安全认证与访问权限控制。同时还要完善操作日志功能,详细记录管理人员的操作记录,对可疑的记录进行溯源分析,确定是否有违规行为,严格防止内部人员泄露用户的个人数据。

对于普通用户的身份审计主要是在新用户加入(创建、更改用户个人信息)和退出(注销用户身份信息)时,审核用户的申请,给用户分配合适的权限,保护用户数据,防止用户的隐私信息被泄漏。

3.4 建立长效安全防御机制

云计算的安全防御是一个长期过程,需要定时对云计算环境的各项安全防御措施进行更新维护,具体来看主要有以下几点:

1.定期查杀云计算环境中的蠕虫、病毒、木马,阻止其在网络中传播;

2.完善云计算平台的容灾备份机制,包括重要系统、数据的异地容灾备份;

3.及时更新系统安全补丁,主要包括云操作系统、虚拟化内核的安全补丁,修补系统漏洞,增加系统的安全性。

4.实时监控云计算环境中的数据和网络的状态,及时发现异常并修复。

3.5 部署云计算专用安全防护手段

云计算环境不同于普通计算环境,需要根据云计算环境的特点部署专用的安全防护手段。

1)对云平台的保护,可以根据需要部署虚拟私有云平台安全保护工具,其中包括的网关软件能够帮助客户迅速和容易地创建通向虚拟私有云的多条安全的通信通道;

2)对虚拟机的保护,可以根据需要部署安全增强的虚拟机监控器,包括非可执行堆栈、加密交换和默认情况下启用审核机制等;

3)对敏感内容的保护,可以根据需要部署内容加密保护工具,自动地对内容进行压缩、加密和拆分,简化云计算中加密内容的管理等;

4)对云计算服务集群的保护,可以根据需要部署安全信息与事件管理平台等,构建值得信赖的多租户服务器集群;

5)对用户数据访问的保护,可以根据需要部署安全认证技术,对共享敏感数据的用户加以认证与访问控制,阻止非法用户的非授权访问。

4 结语

云计算是计算机和互联网技术的重点发展方向,在提高资源利用率,节约成本的同时,云计算也存在着不少数据安全问题,只有综合采用设计支持内嵌安全的合理的云计算体系架构,完善制度制定,提高云计算环境设计与建设时的安全防护意识,加强云计算环境中的身份审计与数据审计,建立长效安全防御机制以及部署云计算专用的安全防御手段等方法,才能够切实提升数据安全防护能力,保护用户的个人数据,才能吸引更多的用户将应用和数据迁移到云计算中来。

[1] 陈康,郑纬民.云计算:系统实例与研究现状[J].软件学报,2009,20(5):1337-1348.

[2] K.POPOVIC,Z.HOCENSKI.Cloud Computing Security Issues and Challenges[C]//Proceedings of the 33rd International Convention.LA:Prentice Hall,2010:344-349.

[3] B.GARTNER.Seven Cloud-computing Security Risks.NY:Networkworld,2013[20141105].http://www.networkworld.com/article/2281535/data-center/gartner--seven-cloudcomputing-security-risks.html.

[4] E.SANGER,T.SHANKER.N.S.A.Devises Radio Pathway Into Computers.NY:Nvtimes,2014[20141105].http://www.nytimes.com/2014/01/15/us/nsa-effort-pries-open-computers-not-connected-to-internet.html.

[5] AmazonSecurity White Paper.LA:Amazon,2012[20141105].http://awsmedia.s3.amazonaws.com/pdf/AWS security Whitepaper.pdf.

[6] S.NKRISHNA,P.GUMMADI,R.RODRIUES.Towards Trusted Cloud Computing.GM:MPI,2010[20141105].http://www.mpi-sws.org? ~gummadi?papers?trusted_cloud.pdf.

[7] 冯登国,张敏,张妍等.云计算安全研究[J].软件学报,2011,22(1):71-83.

[8] CSA 3.0.Security Guidance for Critical Areas of Focus in Cloud Computing.NY:CSA,2013[20141105].https://cloudsecurityalliance.org/guidance/csaguide.v3.0.pdf

Exploration on Data Security under Cloud Computing

LIU Dong-sheng,FAN Pei,ZHANG Liang

(PLA Unit 61716,Fuzhou Fujian 350001,China)

Cloud computing nowadays attracts considerable attention from both industry and individuals.However,as more and more information of individuals and companies is involved in the cloud computing,concerns for their data security in cloud computing becomes even stronger.In order to improve data security and privacy in cloud computing,this paper discusses the threats and challenges against data security in cloud computing from six aspets of data life-cycle in cloud computing environment including data setup,storage,use,share,backup and destruction,and thus provides some suggestions in improving data security,including security standards and management rules.

cloud computing;data security;privacy;challenges

TP37

A

1009-8054(2015)01-0087-03

2014-10-17

刘东升(1974—),男,硕士,工程师,主要研究方向为通信网络与信息安全;

樊 沛(1984—),男,博士,高工,主要研究方向为云计算,服务计算和分布式计算;

张 亮(1982—),男,本科,工程师,主要研究方向为通信网络与信息安全。■