基于空域加扰信号超平面特征的窃密算法

刘璐,金梁,黄开枝,钟州

(国家数字交换系统工程技术研究中心,河南 郑州 450002)

1 引言

无线通信技术在给人们带来便利的同时,其信息安全问题也日益突出。传统的无线保密通信主要是照搬有线通信中的密钥体制,忽略了无线通信与有线通信的差异性。在无线通信系统中,不同用户的接收信号是有差异的,这种差异使得在物理层实现保密通信成为了可能。

Wyner[1]首先提出在窃密信道(wiretap channel)中,仅依靠物理层的编码即可实现保密通信,并且给出了保密容量的概念。Csiszár等人在文献[2]中指出,对一般的高斯广播信道,如果主信道容量大于窃听信道容量时,系统保密容量大于零。然而实际中,窃听者的方位信息一般未知,无法确定其信道状态的优劣,若窃听者的信噪比高于接收用户,则无法保证通信的保密性。为了解决这一问题,Goel、Negi、Li等人从不同的角度分别提出了多天线保密通信的新方法[3~6]。这些方法的相同点可以概括为:发送端在主信道方向上发送信息波束,同时在其零空间发送人工噪声。随机加入的噪声仅仅恶化窃听方信号的接收质量,而合法用户的正常通信不受影响,因而存在正的保密速率。这种利用空间方位的不同进行加密的方法,可统称为空域加扰法[7]。

当窃听者采用多天线接收时,Goel和Negi指出,人工噪声会失效[4],但没有提出相应的窃密思路;Li在数学上证明了窃听方无法通过盲解卷积的方法对空域加扰信号进行窃密[6],但尚不清楚能否通过其他方式窃密。近几年,关于空域加扰法的研究主要集中于优化信号与噪声的功率分配[8,9],以进一步提升保密速率。而相应的窃密算法研究较少。直到近期,吴飞龙等人提出了MUSIC-like窃密算法[7,10],该算法利用信号子空间与噪声子空间正交的特性,对有限字符集内所有可能出现的信号序列进行遍历搜索,实现信息的获取。该算法存在计算开销过大的缺点。同时,受限于计算复杂度,其遍历块的长度往往较短,算法性能易受噪声影响,因而很难在实际中应用。

针对这一问题,本文从空域加扰信号的信号空间角度出发,首先证明了发送天线数小于或等于窃听天线数时,加扰信号呈现出平行的超平面分布特征,并指出这是多天线能够窃密的根本原因。然后利用该特征,提出了一种超平面聚类算法,通过选取一组相互平行的超平面去逼近接收信号,利用样本获取超平面参数,进而破解信息。分析与仿真表明,该算法比MUSIC-like法在抗噪声性能上提升了8~10 dB,计算复杂度低6~10个数量级,能够用于实时解调。

2 系统模型

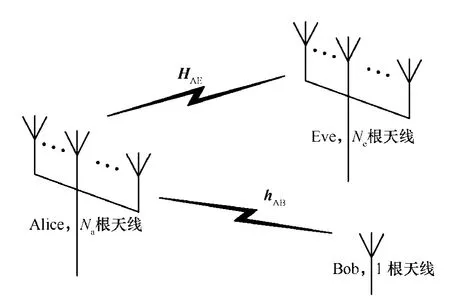

保密无线通信模型如图1所示,发送端Alice向合法用户Bob发送信息,遭到非法用户Eve的窃听。其中,Alice天线数用Na表示,Bob单天线,Eve天线数用Ne表示。

图1 系统模型

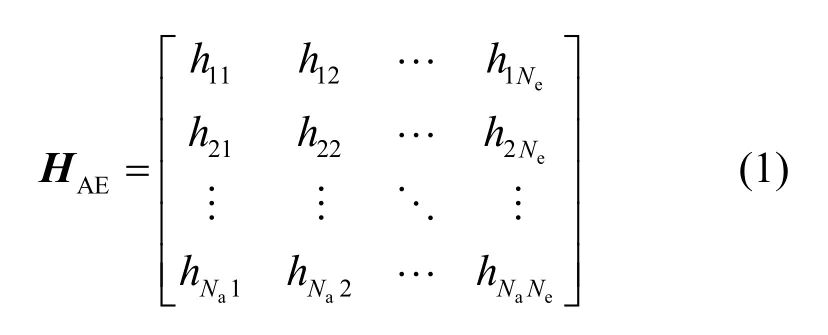

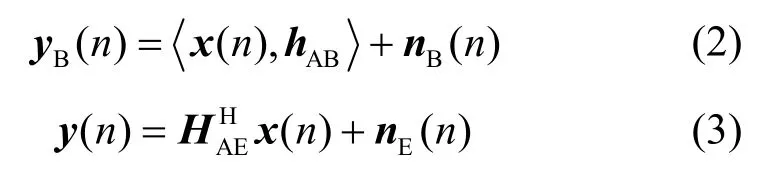

窄带通信系统中,Alice和Bob之间的主信道可以用向量hAB=[h1,h2,…,hNa]T表示,其中,hi为Alice的第i根发送天线到Bob接收天线之间的信道增益,上标T表示矩阵转置。Alice到Eve的窃听信道可以表示为一个Na×Ne的矩阵

其中,hij为Alice的第i根发送天线到Eve的第j根接收天线之间的信道增益。假定所有信道都是慢衰落信道,信道增益在一个数据帧内保持不变,并且在不同帧之间独立同分布。Alice在时刻n发送信号矢量x(n),Bob和Eve接收到的信号分别为

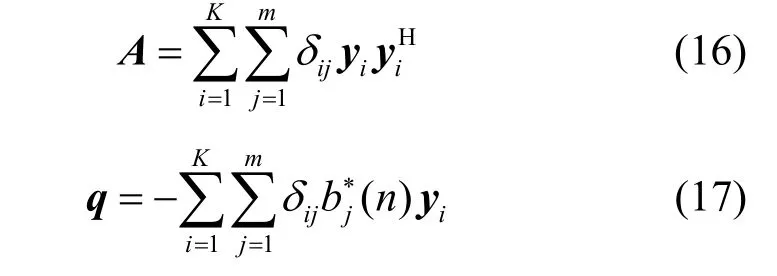

其中,nB(n)和nE(n)分别是n时刻Bob和Eve天线上接收到的加性高斯白噪声表示酉空间的内积,上标H代表矩阵共轭转置。

3 加扰信号的超平面特征

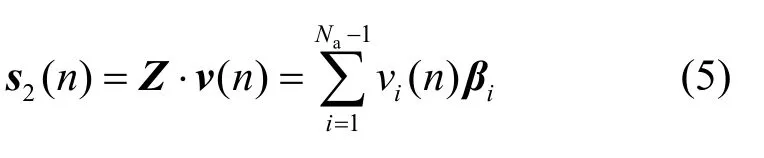

空域加扰的思想是Alice根据hAB对发送信息进行随机映射,即利用多天线技术在主信道的零空间内对传统的星座点进行高维展开。Bob首先发送训练序列给Alice,Alice通过信道估计得到hAB。假定Alice的发送符号集为U={u1,u2,…,um},其中m为发送符号集的大小。Alice在时刻n发送符号u(n)∈U,并用主信道单位方向对信息进行波束成型调制

其中,v(n)=[v1(n),v2(n),…,vNa-1(n)]T为人工噪声系数,是服从某种分布的随机变量(一般假定其各元素独立同分布,且服从复高斯分布),并且与发送信息u(n)相互独立;Z=[β1, β2,…, βNa-1]为hAB零空间的一组正交基,满足< βi, hAB>=0,i=1,2,…, Na-1。

Alice将调制信息同人工噪声叠加后发送,即x(n)为

可见,x(n)是u(n),v1(n), v2(n),…, vNa-1(n)分别对主信道以及Na-1个零空间基向量进行调制叠加的结果。只有主信道方向携带信息,其他分量均为人工噪声。

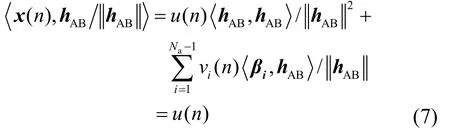

定理1 加扰信号x(n)的星座图呈m张平行的超平面分布,每个超平面对应一个原始发送符号u(n),主信道方向为超平面的法线方向,u(n)为超平面的偏移量。

证明 将x(n)向主信道投影,得到

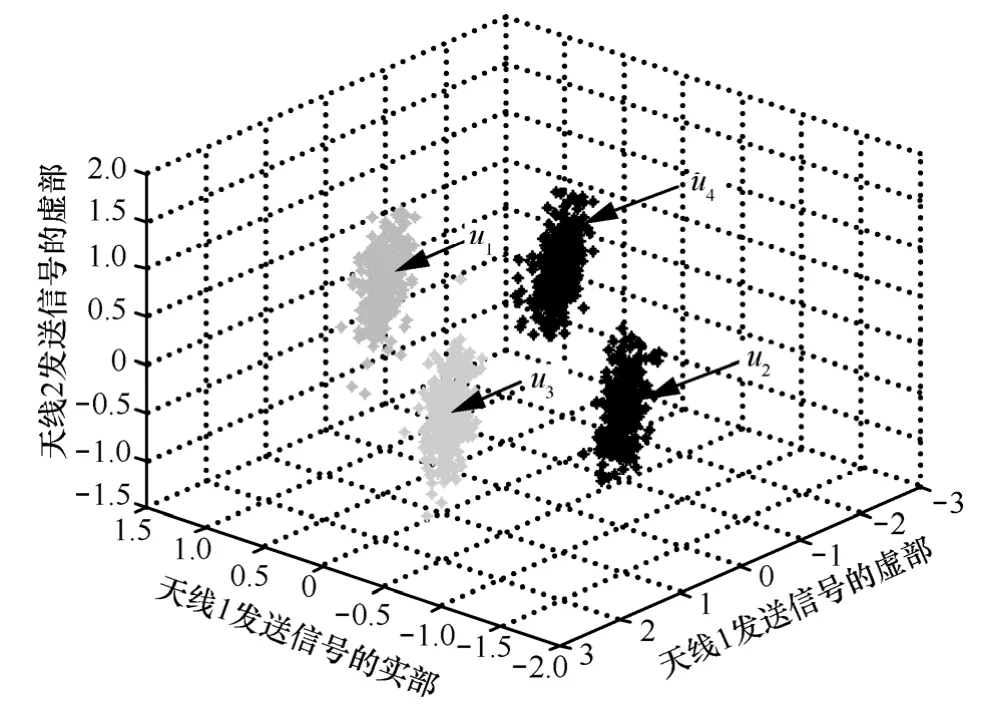

在几何学中,集合H={x∈Cn|<x, w>}为n维酉空间中的一个超平面(hyperplane)[11]。其中,b∈C,被称作H的偏移量;w∈Cn且|| w ||=1,被称作H的法向量。可见,H被法向量和偏移量唯一决定,因此可以用(w,b)来简化表示H,其几何意义如图2所示,代表在w方向上投影为b的点组成的集合。当且仅当H1∩H2=∅时,称超平面H1与H2相互平行,记作H1//H2。

图2 超平面示意

图3 加扰信号星座图的超平面分布(2根发送天线,QPSK调制)

定理1从几何的角度揭示了空域加扰的本质,虽然它随机置乱了发送星座图,但为了让Bob能够常规解调,置乱的信号依然需要服从一定的规则,即星座点只能在相应的超平面内随机置乱。定理2解释了空域加扰法在Ne≥Na时失去保密性的根本原因:当窃听天线数目充分多时,Eve相当于在另一组基下观测加扰信号,而空间超平面的几何关系具有旋转和平移的不变性,并不会随基的变化而改变。所以超平面特征是Eve截获信息的突破口。

4 超平面聚类窃密算法

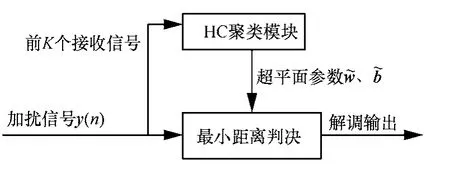

基于加扰信号的上述几何特征,设计超平面聚类法(HC, hyperplane clustering)进行窃密。该算法利用m张平行的超平面对一帧内前K个接收信号y1, y2,…,yK进行聚类,得到最佳超平面参数w˜和如图4所示,Eve利用所得到的参数,对该帧信号进行解调。

设dij为yi到Hj的距离的平方,即

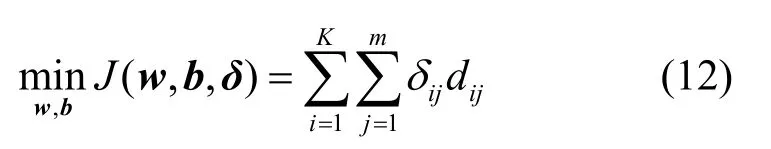

建立目标函数为

图4 窃密解调器

其中,b=(b1,b2,…,bm)T代表m张超平面的偏移量;w是共同的法向量;布尔矩阵δ=(δij)K×m满足

即用m张平行的超平面去逼近K个接收信号样本点,且“逼近效果”用各点离超平面最小距离的平方误差之和来衡量。采用如下的方法对式(12)迭代求解。

1) 0n=,并随机初始化(0)w和(0)b。

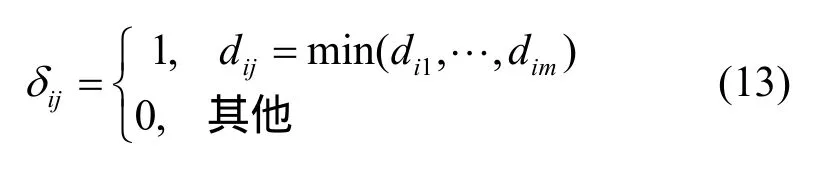

3) 最优化w和b,并重新划分超平面。即在式(12)中,对w和b分别求偏导,并令导数为零(详细计算过程见附录),可得

其中,A为对称矩阵,且

4) n=n+1,重复步骤2)和步骤3),直至w和b收敛到

5 性能仿真和复杂度分析

本节仿真验证所提算法,讨论参数:Ne、K、Eve接收信噪比SNR以及信干扰比SIR(Alice信息发送功率与干扰发送功率的比值,SIR越小,干扰功率越大)对窃听BER(误比特率)的影响。并且在相同条件下,将超平面聚类法(HC)的BER以及计算复杂度同现有的MUSIC-like法进行比较。

5.1 性能仿真

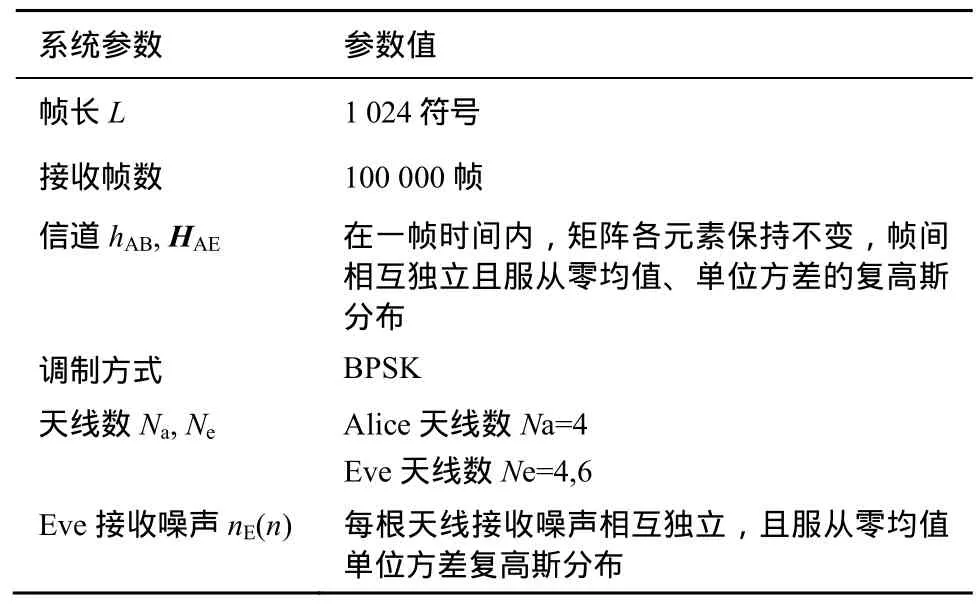

性能仿真参数如表1所示。

表1 仿真参数

1) 聚类样本点个数K的影响

由于窃听方无法获取训练样本,只能通过盲辨识途径截获信息,因此需要利用较多的接收样本点(该样本点所携带的具体信息未知)校正超平面参数。从几何角度看,只有接收信号足够多时,其超平面分布的特征才会更加明显。如图5所示,开始时,BER大幅下降,但K增大到一定程度后,BER不再显著变化。因此,综合考虑窃密性能和计算复杂度,样本数无需过大,下面仿真中均取K=200。

图5 聚类样本个数K对算法性能的影响(SNR=10 dB)

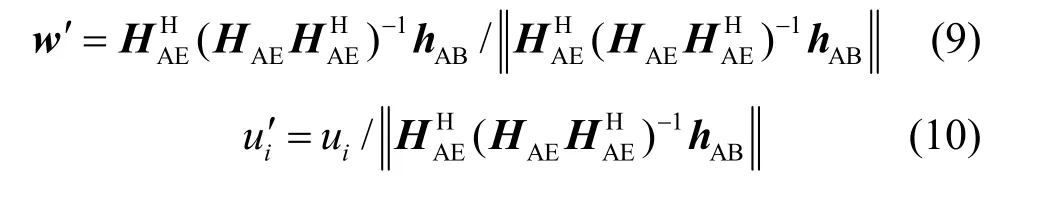

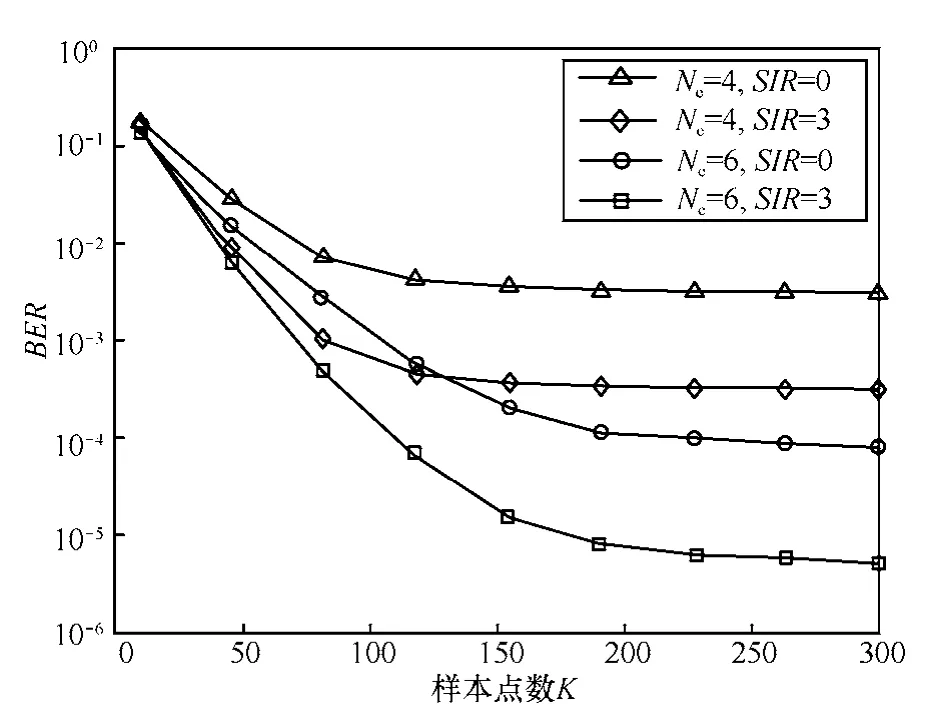

2) 算法收敛性

将式(9)和式(10)所示的理论值与HC所获得的估计值进行对比,分别在大小信噪比下验证算法的收敛性。结果如图6所示,其中,用向量夹角衡量和w的误差,用衡量偏移量误差。可见,算法收敛速度较快,且在大信噪比下能够逼近实际值,同时,算法收敛性随天线数增大而改善。

图6 算法的收敛性(SIR=0 dB)

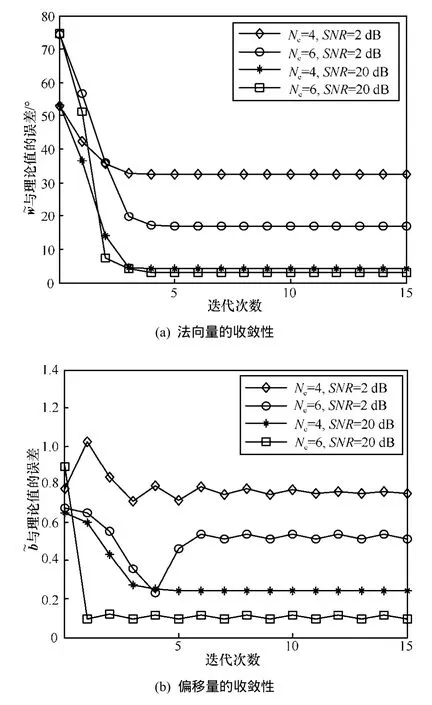

3) 抗噪声性能

在Alice采用相同功率发送干扰和信息的条件下,Eve的信息截获性能如图7所示。同MUSIC-like算法相比(设其遍历块长度 ˆ9K=),HC法的BER曲线向左平移了约8~10 dB。原因分为两方面:从MUSIC-like方法来说,其计算复杂度随ˆK呈指数增长,所以ˆK的取值不能太大(通常取6~9,远小于K),无法充分利用样本信息,易受信道噪声影响;从HC算法来说,向法向量w做投影的过程,不仅保留了信息成分、抵消了人工噪声,同时也消除了信号空间中其他方向上的噪声。所以,HC的抗噪性优于MUSIC-like算法。

图7 窃密算法的BER性能(SIR=0 dB)

4) 信干扰比的影响

信干扰比对算法解调性能的影响如图8所示。随着SIR的提升,HC法的误码率急剧下降。这是因为SIR越大,超平面间距越大,相应聚类效果就会越好。然而,MUSIC-like法没有利用该特征,性能提升较小。

图8 SIR对算法性能的影响(SNR=2 dB)

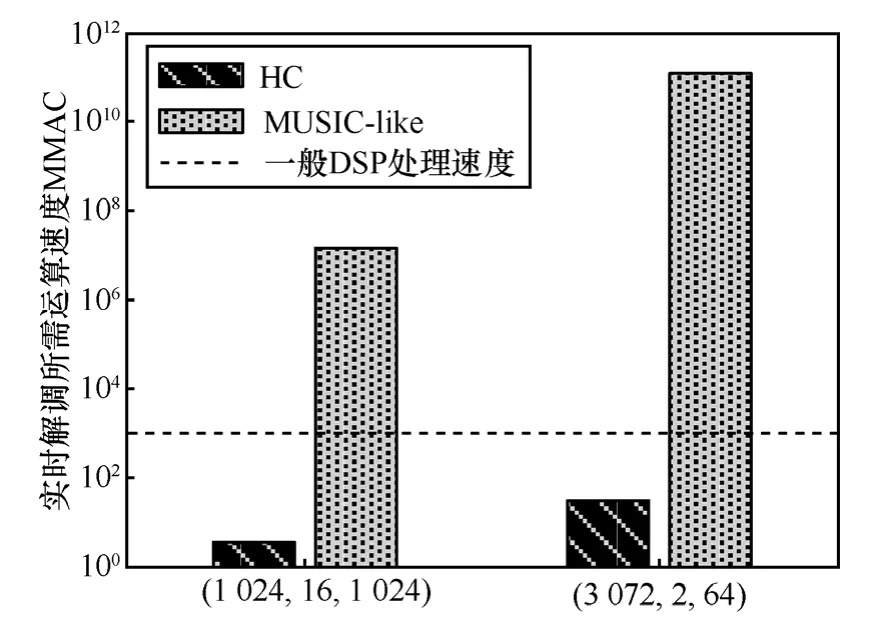

5.2 计算复杂度分析

HC法利用了超平面特征对信号建模分类,其计算复杂度主要集中于算法的第2步,需要乘累加个数约为O(mKNe)。得到和后,解调一帧符号所消耗的乘累加数约为O(LNe)。因此,共需消耗乘累加数约为O(TmKNe+LNe),其中,T为迭代次数;而同样条件下,由于需要遍历符号集,MUSIC-like 法计算复杂度较高,消耗乘累加数约为

为了直观地对比2种算法的计算量,假设Alice采用表2所示的物理层参数(为3GPP2推荐的标准物理层格式[12])发送加扰信号,Eve实时解调所需处理速度如图9所示。可见MUSIC-like法所需的处理速度大大超出常规DSP器件的处理速度(约1 000亿次乘加运算/秒,MMAC)。而HC法比MUSIC-like法的计算复杂度下降了6~10个数量级,目前DSP器件的运算速度能够满足其实时处理的需求。

表2 物理层帧格式

图9 实时解调所需运算速度

6 结束语

在文献[7]的研究基础之上,本文对空域加扰法做了更为深入的分析,从几何角度入手,指出了窃密的可行性在于加扰信号存在超平面分布特征,并据此设计了超平面聚类算法,完成信息截获。HC法比现有的MUSIC-like算法抗噪性能好,计算复杂度低,便于实际应用。若要利用空域加扰法实现保密通信,一方面要缩短帧长来隐藏超平面特征;另一方面也可以优化加扰图案,零空间内的高斯白噪声能被多天线分离,并不具有隐蔽性,反而容易暴露超平面特征。如何设计具有信息隐蔽性的加扰图案,值得进一步研究。

附录 式(14)和式(15)的证明

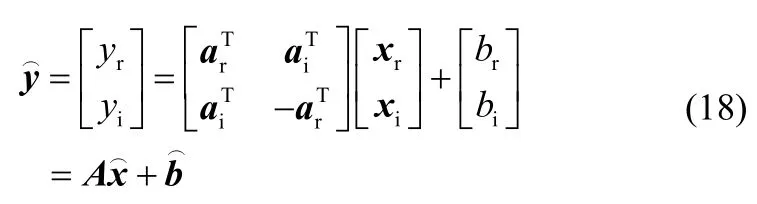

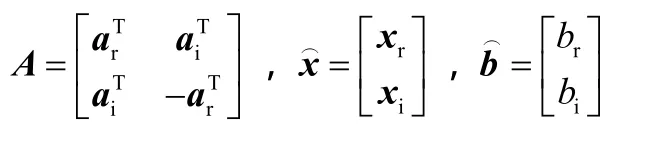

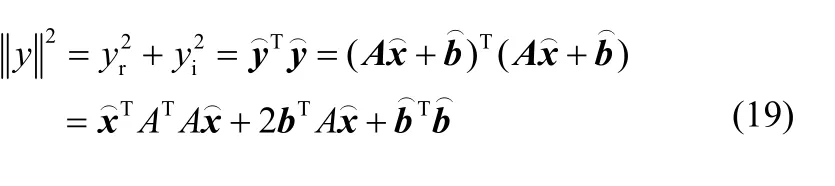

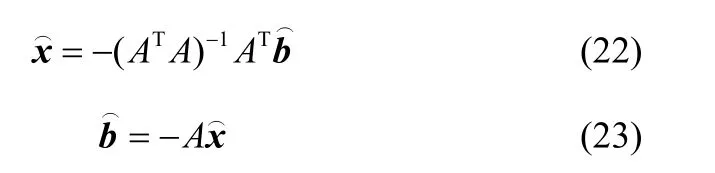

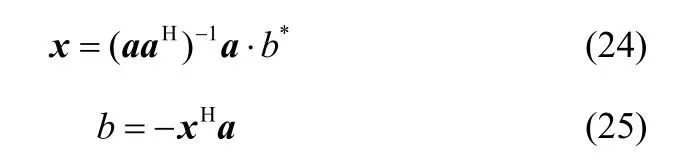

设复向量a, x∈Cn,b∈C,令y=xHa+b ,为了方便对x的实部和虚部分别求偏导,可将n维复向量看作2n维实向量进行处理:

其中,下标r和i分别代表相应变量的实部和虚部,即x=xr+j xi,a=ar+jai,y=yr+jyi,b=br+jbi,并且

式(18)中的元素均为实数,而

所以利用实数求导公式可以得到

令偏导为零,可得

将式(22)和式(23)转换成相应的复数形式,即

将式(24)、式(25)代入对式(12)的求导过程中,即可得到式(14)、式(15)。

[1] WYNER A D. The wire-tap channel[J]. Bell System Technical Journal,1975, 54(8): 1355-1387.

[2] CSISZÁR I, KÖRNER J. Broadcast channels with confidential messages[J]. IEEE Transactions on Information Theory, 1978, 24(3): 339-348.

[3] NEGI R, GOEL S. Secret communications using artificial noise[A].IEEE Vehicular Technology Conference[C]. Dallas, USA, 2005.1906-1910.

[4] GOEL S, NEGI R. Guaranteeing secrecy using artificial noise[J].IEEE Transactions on Wireless Communications, 2008, 7(6): 2180-2189.

[5] LI X, HWU J, RATAZZI E P. Array redundancy and diversity for wireless transmissions with low probability of interception[A]. IEEE International Conference on Acoustics, Speech and Signal Processing[C]. Toulouse, France, 2006.211-221.

[6] LI X, HWU J, RATAZZI E P. Using antenna array redundancy and channel diversity for secure wireless transmissions[J]. Journal of Communications, 2007, 2(3): 224-232.

[7] 吴飞龙, 王文杰, 王慧明等. 基于空域加扰的保密无线通信统一数学模型及其窃密方法[J]. 中国科学, 2012, 42(4): 483-492.WU F L, WANG W J, WANG H M,etal. A unified mathematical model for spatial scrambling based secure wireless communication and its wiretap method[J]. Science China, 2012, 42(4): 483-492.

[8] ZHOU X, MCKAY M R. Secure transmission with artificial noise over fading channels: achievable rate and optimal power allocation[J].IEEE Transactions on Vehicular Technology, 2010, 59(8): 3831-3842.

[9] YANG Y C, WANG W, HUI Z. Transmitter beamforming and artificial noise with delayed feedback: secrecy rate and power allocation[J]. IEEE Journal on Communications and Networks, 2012, 14(4): 374-384.

[10] LI H, WANG W J, YIN Q Y. A MUSIC-like blind co-channel signals separation algorithm and its performance analysis, circuits and systems[A]. IEEE International Symposium on Circuits and Systems[C].Taipei, China, 2009. 844-847.

[11] LUENBERGER D. Optimization by Vector Space Methods[M]. New York: Wiley, 1969.

[12] 3GPP2 C. S0024-A, cdma2000 High Rate Packet Data Air Interface Specification-part 13: SUBTYPE 2 Physical Layer-Modulation Characteristics[S]. 2006.