浅谈无线网络攻击技术与防范措施

周辉 潘祖烈 陈仲明

摘要:最近几年无线网络技术正得到快速的发展和应用,其可移动性带给人们极大方便的同时,也伴随着出现了很多安全问题。文章从无线网络的安全角度出发,梳理无线网络与有线网络的区别,以及常见的无线网络攻击技术,最后提出相应的可行性防范措施。

关键词:无线网络;攻击;防范

中图分类号:TP393 文献标识码:A文章编号:1009-3044(2014)08-1695-03

无线网络以其无可替代的便捷性、移动性和灵活性给人们带来更好的服务体验,使得近几年无线网络的普及率越来越高。然而由于无线网络的特点,其安全面临巨大挑战。

1 无线网络安全

在有线网络广泛应用的同时,组网灵活、方便快捷的无线网络技术也在逐渐普及,越来越多的事实证明,无线网络更容易受到入侵,它的可移动性、不需要使用线缆等特点,使得攻击范围也越来越大。而且,無线网络发展迅速,最初的安全性考虑并不是很周密,使得无线网络的安全一度变得很脆弱,面临很大的安全隐患。

1.1 无线网络不同于有线网络的特性

1.1.1 传输方式不同

目前,无线局域网主要使用无线电波和红外线作为传输媒体。基于无线电波的无线局域网主要有扩展频谱和窄带调制两种方式。基于红外线的传输技术最近几年有了很大发展,最大优点是不受无线电干扰,且红外线的使用不受国家无线电管理委员会的限制,缺点是对非透明物体的透过性极差,传输距离受限。

1.1.2 网络拓扑不同

无线网络的拓扑结构包括无中心或对等式(Peer to Peer)拓扑和有中心(HUB-Based)拓扑。在对等式拓扑结构中,网中任意两个节点均可直接通信,网络抗毁性好。在中心拓扑结构中,由一个节点控制其它所有节点对网络的访问,抗毁性差。无论是哪种拓扑,在无线网络中,每一个节点都可以自由地移动,在任何时间都可能离开或接入一个网络,移动性良好。

1.1.3 带宽资源不同

无线网路的带宽非常有限,流行的802.11b为11Mbps ,802.11g为54Mbps,802.11n为300Mbps,而有线网络一般是百兆、千兆,甚至是万兆。

1.2 无线网络的安全性

无线网络的信号是开放的,只要在信号范围内,任何无线客户端设备都可以连接。正是由于无线网络这种传输方式的特性,决定了无线网络必然面临一定的风险。攻击者不仅能够对在咖啡店、机场等公共场所的无线网络进行攻击,对家庭用或者企业自建的无线网络也成为黑客攻击的目标。越来越多的人在使用无线网络时遭受到了攻击,隐私泄露、钱财损失、企业泄密等等安全问题层出不穷。因此,必须要从信息保密、密钥安全、身份认证、访问控制等方面考虑无线网络的安全性。主要有以下几种技术。

1.2.1 服务集标识符(SSID)匹配

无线AP通过设置不同的SSID可以实现不同用户的接入,因此,对不同的用户,通过SSID可以区分其对数据的访问。

1.2.2 有线等效加密(WEP)

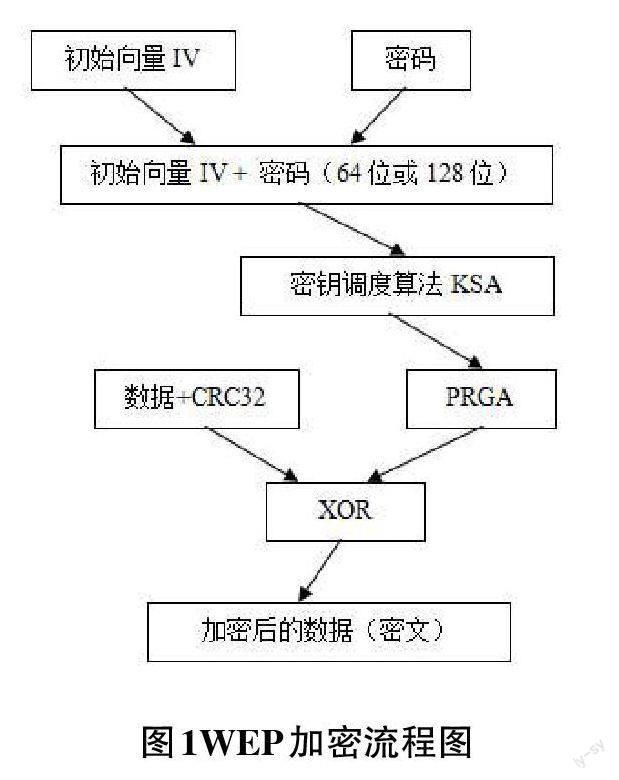

有线等效加密协议用于在两台无线设备间对数据传输进行加密,从而防止被入侵,是由802.11标准定义的。WEP采用RC4算法,使用40位或128位密钥,工作于链路层。WEP还提供认证功能。WEP加密算法实际上是利用RC4流密码算法作为伪随机数产生器,将由初始矢量IV和WEP密钥组合而成的种子生成WEP密钥流(图1中的KSA和PRGA部分),再由该密钥流与WEP帧数据负载进行异或运算来完成加密运算。

1.2.3 虚拟专用网络(VPN)

VPN(virtual private networking)技术,简单的说,就是使用公共网络来架设专用网络,主要采用隧道和加密算法来保障通过公用网络访问的安全。

1.2.4 Wi-Fi保护访问(WPA和WPA2)

WPA(wi-fi protected access)技术是为了解决WEP技术中存在的漏洞而产生的一项无线局域网安全技术,WPA2是WPA的升级版本,安全性得到提高。另外WPA增加了IEEE 802.1x的RADIUS机制,可为无线客户端和无线AP提供认证。

1.3 无线网络面临的安全隐患

1.3.1 无线网络隐蔽性差

无线网络非常容易被发现,别有用心者通过带有无线网卡的设备,就能接入到无线网络对其中的终端发起攻击。

1.3.2 无线网络没有稳定的固定节点

在有线网络中有固定的路由器、防火墙和入侵检测设备,安全管理较容易。而在无线网络中没有固定的线路连接和固定的路由器,因此需要为每个节点都配置安全措施。

1.3.3 容易被窃听

在有线网络中,广播可以被限制在一定范围内,能够避免数据外泄,而无线网络的广播所有节点都可以收到,很容易被窃听。无线数据报侦听流程如图2。

1.3.4 无线网络WEP加密密钥易被破解

由于WEP加密方式设计上存在缺陷,WEP标准允许IV重复使用(平均大约每5小时重复一次),可以使攻击者用同样的密文重复进行分析,这一特性会使得攻击WEP变得更加容易。而且WEP标准不提供自动修改密钥的方法,因此只能手动对访问点(AP)及其工作站重新设置密钥,而在实际情况中,没人会去修改密钥,容易被破解。

2 无线网络攻击技术

2.1 无线网络密码破解

针对无线网络的攻击,首先要发现目标网络,也就是无线定位。根据对比无线信号的强弱,也能够为搜寻无线AP的位置提供有力依据。无线网卡使用的天线主要有全向天线和定向天线,常用的笔记本电脑内置的基本是全向天线,无论电脑的朝向如何,全向天线的信号强度都保持不变。使用信号强度工具就可测量天线信号的强弱,能够发现无线AP范围,实现无线网络的发现。

其次是目标踩点,也就是信息收集。通过对发现的无线网络进行扫描,可确认目标网络所在AP覆盖区、MAC地址、SSID、channel、网络带宽、无线AP提供商、是否加密以及使用何种加密方式等。

得知目标的有关信息后,就可以进行破解了。先使用工具检测出所存在的所有无线网卡型号,选定网卡后对此网卡的数据帧IV(初始化向量)进行捕获,而后进行暴力破解。目前网上流行的无线密码破解工具很多,有的只需要10分钟就可以破解出密码,攻击者就能对无线网络为所欲为。

2.2 无线网络MITM中间人攻击

一旦攻入了无线网络内部,获取无线AP的IP和MAC,就可以发动MITM中间人攻击来进行数据的拦截、伪造和破坏。这样,通过攻击者就能够得到网络中资料和信息,造成信息泄露。同時,攻击者可以实施DNS欺骗、DHCP欺骗等攻击。

2.3 无线网络会话劫持攻击

攻击者可以利用无线AP或路由器的漏洞实施会话劫持,攻击者获得无线AP的管理权,能够对无线AP进行任意配置。

2.4 无线欺骗攻击

攻击者先在某一目标网络或公共地点设置一个伪装的无线AP,且该无线AP的连接不需要使用密码,攻击者利用人们爱占便宜的心理诱骗受害者连接,此时,攻击者便可等着收取受害者键入的密码,或将病毒木马植入受害者计算机中。

2.5 无线拒绝服务攻击

无线拒绝服务攻击目前有三种,一是向无线AP发送大量垃圾数据包占用带宽,二是使用功率强大的发射器发射无线电信号进行攻击,三是定期向无线AP发送取消连接的数据包,使已经连接的用户掉线。

3 无线网络防范技术

无线网络的便捷性越来越得到人们的青睐,但是,其面临的安全不容忽视,可以通过以下途径改善无线网络遭受入侵的威胁,提高安全性。

3.1 提高无线网络使用者的安全意识

再强的安全措施,如果使用者没有很好的安全意识,一样会容易遭到入侵。提高无线网络使用者的安全意识,才能从根本上杜绝入侵。只有具备了安全意识,无线网络才真正的安全,安全的意识就是第一道防线,否则,各种安全措施就是无用功。

3.2 使用更为安全的加密机制

WEP加密协议在设计之时没有充分考虑安全问题,先天就存在安全缺陷,攻击者能够通过截获数据而破解出密码。目前,大多数无线设备都支持WPA2加密技术,这种加密算法支持长密钥,可以使用复杂的长密码来增加被破解的难度,而且,使用字典的暴力破解方式几乎是不可能完成的任务,其安全性得到极大的提高。

3.3 使用防火墙隔离无线网络

可以使用防火墙将无线网络隔离成单独的一个网络区域,对防火墙的访问控制进行严格设置,外部主机均为不信任,对其访问进行严格的管控,可极大地提高无线网络的安全性。

3.4 变更SSID及禁止SSID广播

服务集标识符(SSID)是无线AP使用的识别字符串,也是一个无线局域网的名称,只有设置相同的SSID才能接入。一般情况下,无线AP都会允许SSID广播,这样,攻击者很容易通过SSID搜索到无线网络。所以,最好修改SSID名称,起一个自己容易记住,又不容易被攻击者猜到的名称,或者,禁止SSID广播功能,使得攻击者搜索不到,可以有效的提高无线网络的安全性。

3.5 进行MAC地址过滤

目前的无线AP都具有MAC地址过滤功能,可以在无线AP的设置中启用该功能,并将信任的设备的MAC地址添加进去,形成一个MAC地址控制列表。在有设备连接该无线AP时,首先会检测该设备MAC地址是否在列表中,如果不在,访问将被拒绝,通过此种方式,也可以有效提高无线网络的安全性。

3.6 关闭DHCP功能

无线AP一般默认采用DHCP技术给新连接的设备分配IP地址。如果无线网络规模较小,可以关闭DHCP功能,使用静态的IP地址,可以防止其它设备随意接入而带来的问题。

3.7 VPN技术(虚拟专用网络)

VPN是目前最安全的解决方案,其自身通过加密和隧道能够阻止黑客截取信息。VPN不属于802.11标准,但用户可以使用VPN提高无线网络的安全。

4 结束语

综上所述,无线网络因具有可在一定范围内的自由移动性、造价低廉以及组网快捷等特点而大受人们的青睐,但其在安全方面的漏洞带来了很大的网络安全隐患。随着人们对无线网络研究的深入,安全技术将会有更令人瞩目的发展。

参考文献:

[1] 钟章队.无线局域网[M].北京:科学出版社,2004.

[2] 黄煜.无线网络安全及解决方案探讨[J].科技经济市场,2009(9).

[3] 杨光.无线网络安全性的研究和探讨[J].机械管理开发,2011(3).

[4] 李媛.浅谈无线网络安全[J].计算机与网络,2008(7).

[5] 刘强.无线网络安全的机制与技术措施探究[J].无线互联科技,2010(11).