核电工控系统的信息安全风险评估框架设计

万紫骞, 李帅

(工业和信息化部电子第五研究所,广东 广州 510610)

0 引言

近年来,核工业控制系统的信息安全问题引起了社会各界的广泛关注,其中核电站安全事件尤其引人注意[1]。 特别是伊朗的 “震网 (Stuxnet)” 病毒带来的破坏性引起世界各国的高度重视,美国《连线》杂志评论称 “该事件开启了网络战争的新时代”。

核技术是把双刃剑,人们利用核技术解决能源危机、生态危机等复杂的难题,但核技术在实际的应用过程中却带来了几起令人始料未及的重大事故,这些事故给人类安全利用核技术蒙上了阴影。1979年3月28日,美国宾夕法尼亚州三里岛核电站的制冷系统出现故障,造成核泄漏,致使15万居民被迫撤离。1986年4月26日,前苏联的切尔诺贝利核电站4号反应堆发生爆炸,当场造成30人死亡,8吨多的强辐射物泄漏。这次核泄漏致使核电站周围6万平方公里的土地直接被污染,320多万人受到核辐射的威胁。据官方统计,截止2006年,切尔诺贝利核污染已造成4000多人死亡,900多万人受到核辐射的危害。2011年3月11日,日本发生9.0级地震,地震造成福岛核电站发生泄漏,事故中大量的核污水被排入大海,严重地影响了海洋的生态环境。以上几次核污染引起了人类的恐慌,尤其在日本福岛核泄漏事件后,人们更是谈 “核”色变。核技术这把“双刃剑”已经变成了一把高悬在人们头顶的 “达摩克利斯之剑”,时刻威胁着人类的安全。

核安全文化中倡导 “纵深防御”,而风险评估则是实现信息安全纵深防御理念的基础[2]。风险评估可以使核电厂能够准确地评估其存在的主要信息安全问题和潜在风险,从而帮助其制定相应的防御策略并尽可能地降低风险。核电工控系统对实时性的要求更高,传统的风险评估方法很难有效地应用到该系统中。本文提出了一种针对核电站工控系统的风险评估框架,该框架以核电站现场调研为基准,结合核电工控系统脆弱性漏洞库与威胁模式库,通过评估核电站资产、威胁与脆弱性,运用计量计数与攻击树两种方法来计算信息安全风险。

1 风险评估框架

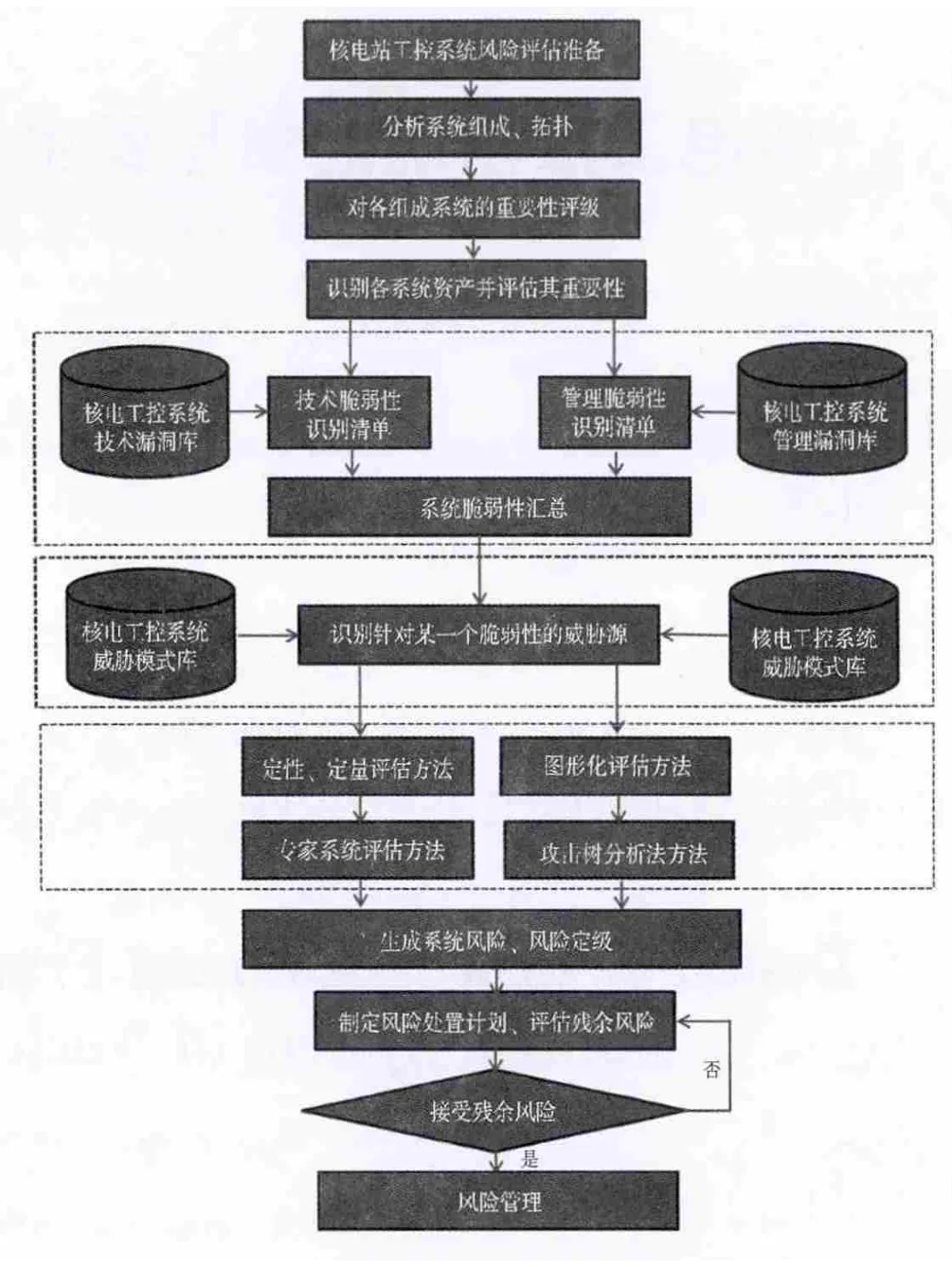

核电站风险评估整体性框架是基于对信息安全风险和需求的理解,针对核电工控系统所建立的,指导核电站风险评估实践工作的整体性解决方案。本文通过系统调研和资料分析,提出了一种核电工控系统风险评估框架[3]。图1为核电站工控系统的风险评估流程图。

图1 核电站工控系统风险评估流程图

风险评估项目开始后,首先,进行系统调研分析系统的拓扑结构,评估相关子系统的重要性;然后,识别系统的关键资产并获取其对应的设备清单,根据核电站工控系统漏洞库制定脆弱性检查单并逐项对其进行评估;之后,对系统的每一个脆弱点结合威胁模式库挖掘其对应的威胁及存在的潜在风险,使用专业的风险计算方法评估当前系统所面临的信息安全风险,并结合现场提供的防护措施和手段提出更进一步的风险处置建议;最后,论证残余的风险是否可以接受。如果残余风险不可接受,则需进一步地完善风险处置计划;如果残余风险可以接受,则生成风险管理和评估文档,完成风险评估的整个流程。

2 风险评估流程

2.1 风险评估准备

通过现场考察、工作人员访谈和专家研讨,以及资料查询等方式分析核电站工业控制系统的组成及其拓扑结构。

2.2 系统资产识别

基于GBT 20984-2007《信息安全技术 信息安全风险评估规范》[4],对各系统进行资产识别和重要性评级。

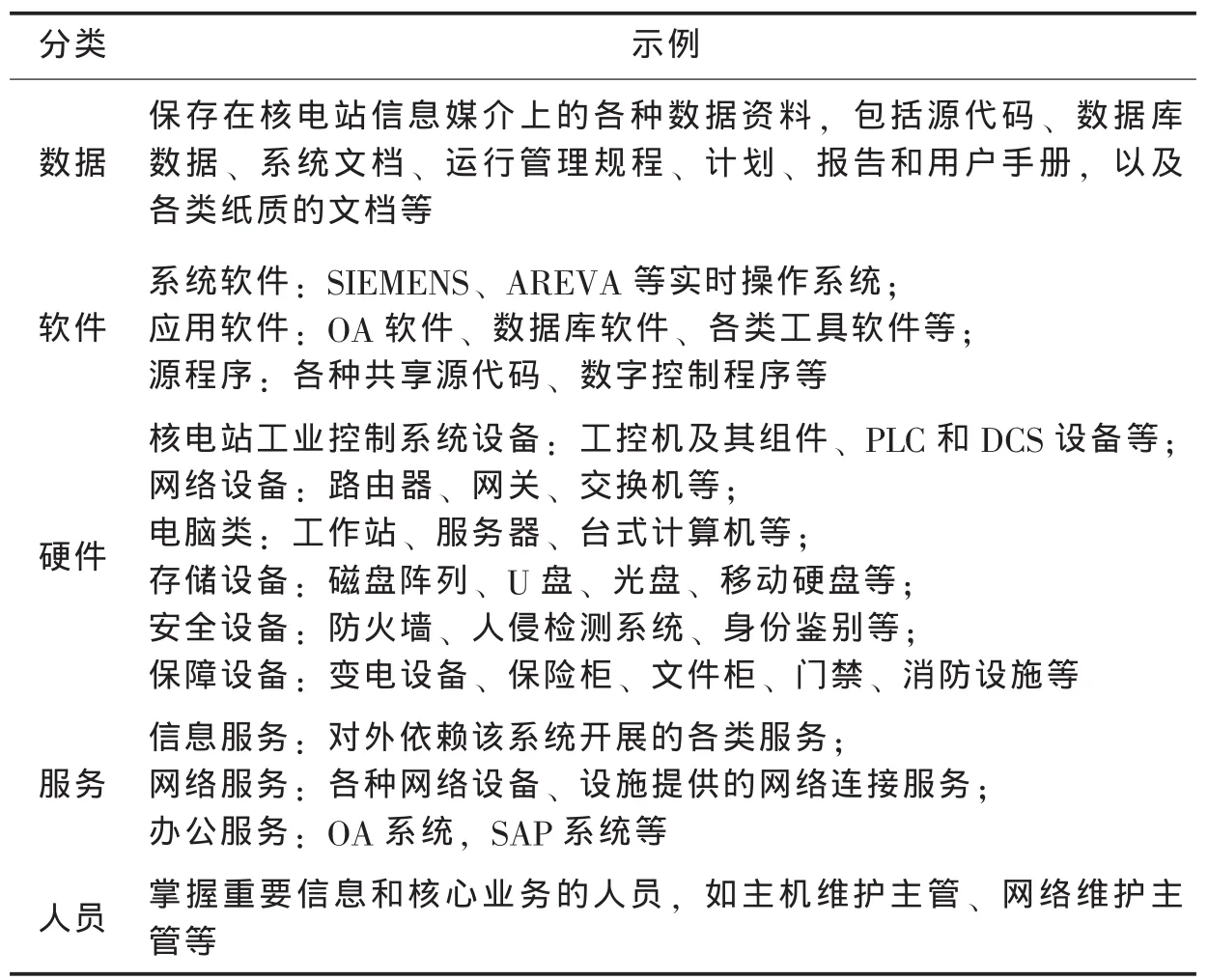

资产有多种表现形式,同样的两个资产因属于不同的信息系统重要性也会不同。因此需将资产进行恰当的分类为下一步的风险评估做准备,如表1所示。

表1 核电工控系统资产分类表

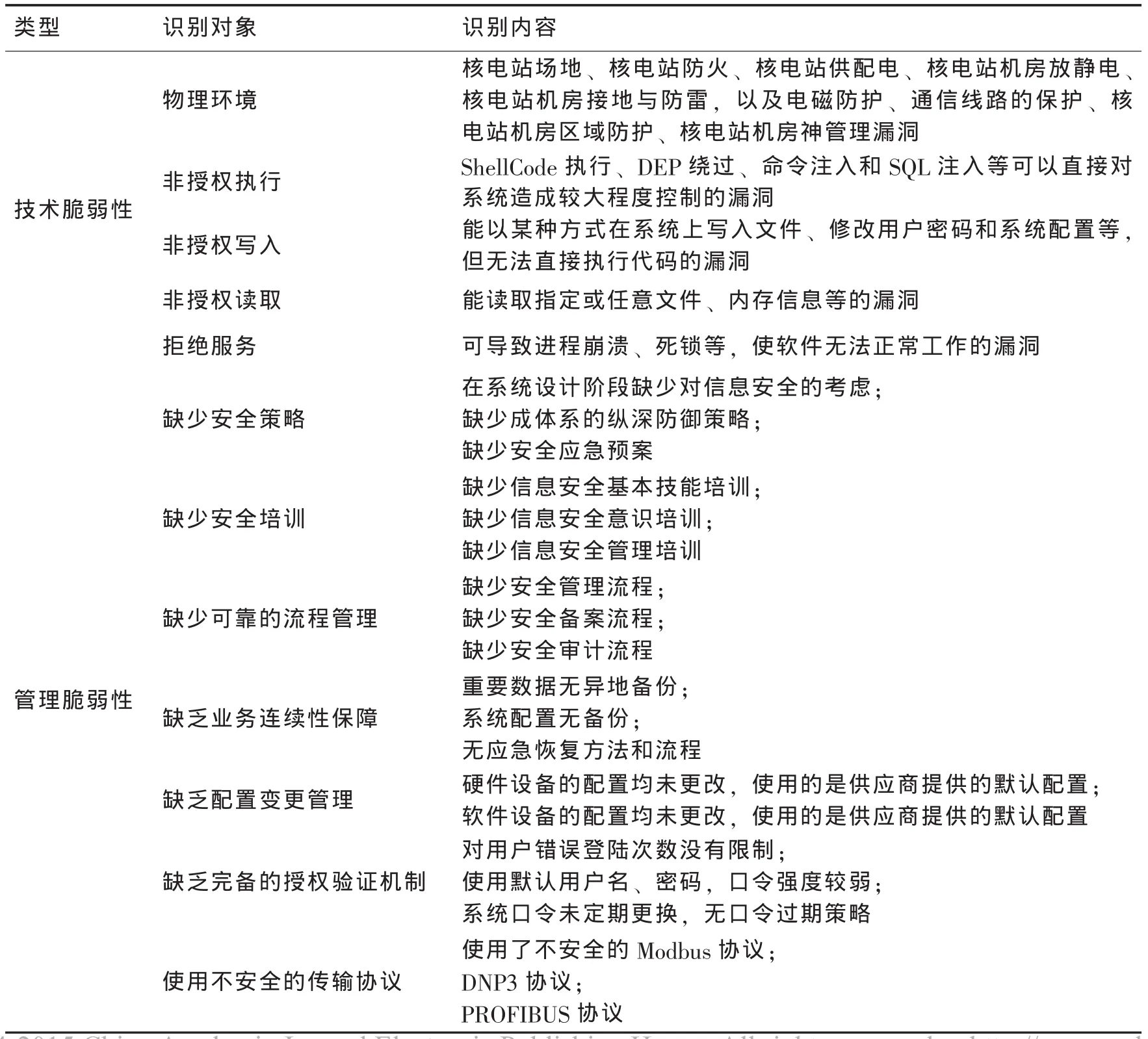

2.3 核电脆弱性识别

通过广泛地搜集、整理知名漏洞研究机构发布的工控漏洞信息形成核电工控系统漏洞库。依据该漏洞库生成核电工控系统脆弱性检查单逐项进行安全检查。主要检查方式包括对核电站工作人员问卷调查、工具检测、人工核查、文档查阅、渗透性测试等,如表2所示。

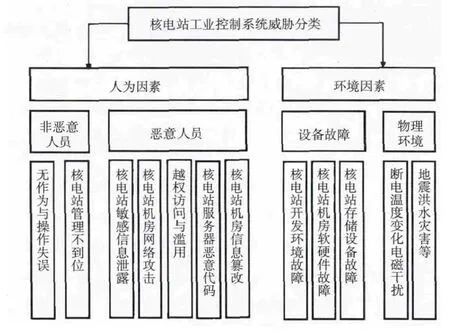

3.4 核电站工控系统威胁识别及分类

通过分析的核电站系统突出存在的脆弱性问题的威胁源,建立核电站系统威胁模式库。基于GBT 20984-2007《信息安全技术 信息安全风险评估规范》通过比对分析模式库来进行威胁识别以及分类,如图2所示。

表2 核电工控系统脆弱性列表

图2 核电工控系统威胁分类图

2.5 核电站风险分析

2.5.1 核电行业风险分析评估方法

完成资产识别、威胁识别、脆弱性识别并确认已有的安全策略后,对系统进行风险计算。本文主要介绍2种常用的风险计算方法。

a)定性和定量风险评估方法

采用高、中、低等定性分级方法或使用数字值定量计算等评估技术和方法来确定风险。结合评估者和专家的经验和主观判断分析被评估信息系统及其关键资产将面临哪一方面的威胁、所采用的威胁方法利用了系统的何种脆弱性以及对哪一类资产产生了什么样的影响,并描述采取何种对策来防范威胁减少脆弱性同时将风险量化。

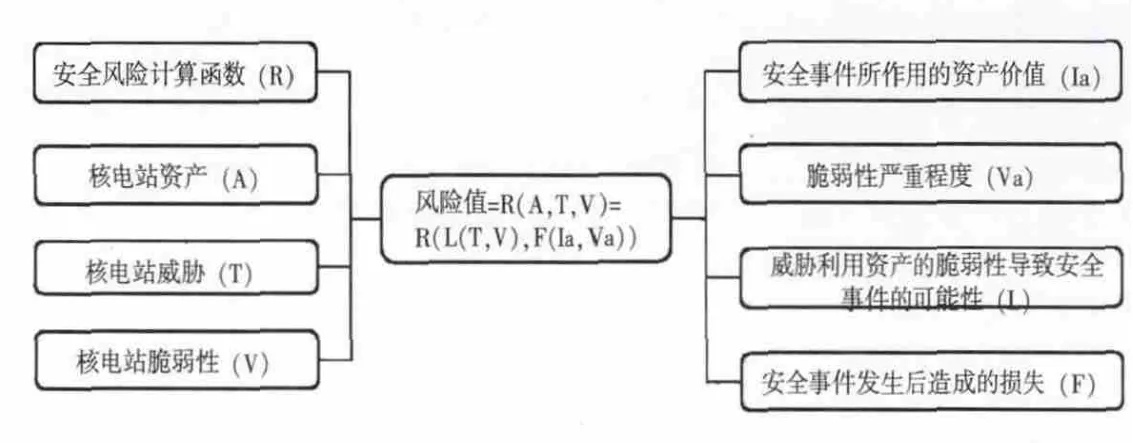

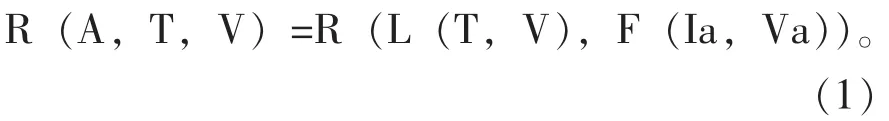

核电站工业控制系统定量风险评估方法的计算公式如图3所示。

风险值:

图3 风险计算公式

式 (1)中:R——安全风险计算函数;

A——核电站资产;

T——核电站威胁;

V——核电站脆弱性;

Ia——安全事件所作用的资产价值;

Va——脆弱性严重程度;

L——威胁利用资产的脆弱性导致安全事件的可能性;

F——安全事件发生后造成的损失。

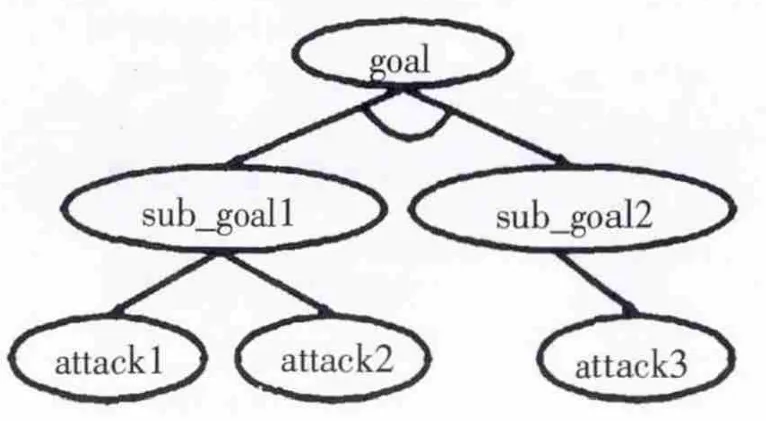

b)图形化评估方法

即采用树、图等图形化方式更可视化、结构化的进行风险评估。从攻击者、防御者和中立第三方不同的用户视角来展示核电站工业控制系统的攻击路径系统、漏洞防御措施和消控措施等,进一步地进行定性或定量风险分析和评价。对负面事件的可能性用概率或频率表达,对可能的后果数字化而得出风险的量化值,从数量上说明评估对象的危险程度,精确地描述系统的危险性。

图4为简单的攻击树模型。为了取得攻击目标goal,只要攻击者取得从sub_goal1到sub_goal2的任何一个目标或多个目标即可。基于此原理给出核电站工业控制系统攻击树风险评估方法:

1)通过之前调研分析的核电站安全状况,从攻击者的角度考虑攻击者要实现的最终目标,构造供给链,然后由攻击链构造攻击树;

2)对得到的攻击树的每个叶子节点的风险值进行量化分析;

3)通过之前分析的系统风险分析,确定攻击者对核电站最可能的攻击序列。

图4 攻击树模型

2.5.2 风险计算定级

基于风险分析评估结果、相关标准与专业知识,对于风险进行计算定级[5]。

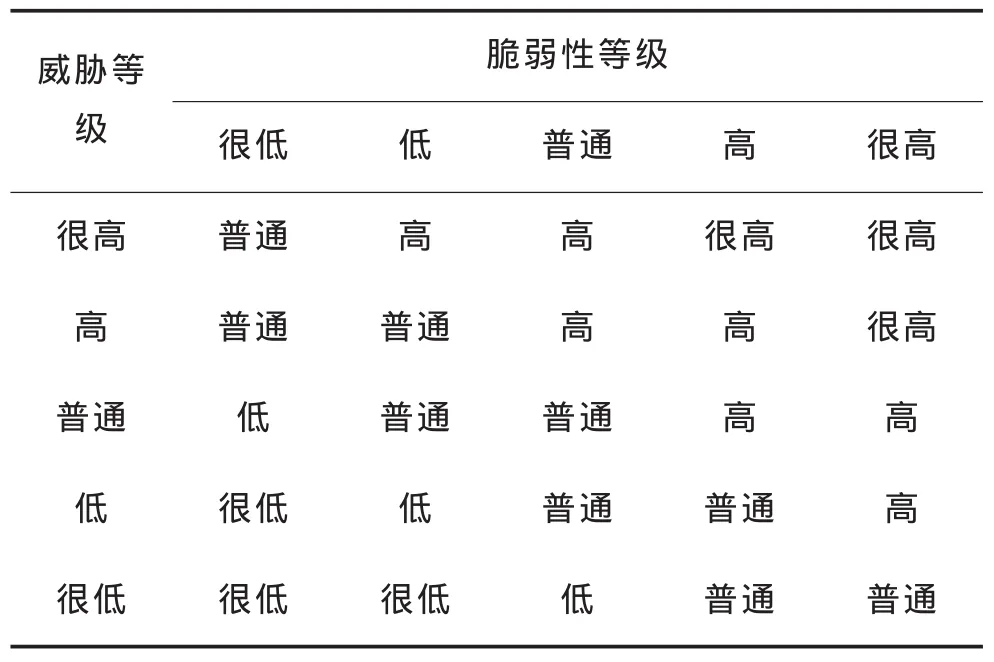

在威胁分析以及脆弱性分析的基础上,根据GBT 20984-2007《信息安全技术 信息安全风险评估规范》,对风险进行计算定级。定级的赋值方法如表3所示。

表3 风险计算定级

2.5.3 风险处置

对不可接受的风险应制定风险处理计划。风险处理计划中应明确采取的弥补脆弱性的安全措施、预期效果、实施条件、进度安排和责任部门等。安全措施的选择应从管理与技术两个方面考虑。安全措施的选择与实施应参照信息安全的相关标准进行。

在选择风险处置方式时应该考虑核电站的目标和使命,不可能解决所有的风险,应对那些可能给核电站生产带来严重危害的威胁脆弱性进行优先级排序。根据风险分析的结果,结合国家有关的法律法规总结出当前的安全需求,根据安全需求的轻重缓急以及相关标准和电子政务保障框架,制定出风险处置方案。

3 结束语

随着核电企业信息化程度的不断推进,核电企业对网络信息的依赖程度的不断增强,网络威胁的增加,信息安全管理已变得尤为重要。信息安全风险评估与分析正是顺应了信息时代的发展趋势。为了保证核电企业信息系统的相对稳定,周期性地开展信息安全风险评估工作,把各类风险消除在萌芽期对核电企业来说至关重要[5]。

[1] 万紫骞,曹思亮.核电工控系统的脆弱性分析 [J].电子产品可靠性与环境试验,2014,32(2):43-46.

[2] 王芙艳.信息安全风险评估在核电企业的有效应用 [R].海阳:山东核电有限公司,2011.

[3] SIMION P C,POPESCU C A.Considerations regarding risk management of nuclear power plant as a critical infrastructure[J].U.P.B.Sci.Bull., Series D, 2011, 73 (1):1-8.

[4] GBT 20984-2007,信息安全技术 信息安全风险评估规范[S].

[5] ASME-2008,Standard for probabilistic risk Assessment for advanced Non-LWR nuclear power plant applications[S].

[6] GHEORGHE A V, MASERA M, WEIJNEN M, et al.Critical infrastructures at risk:Securing the european electric power system[J].IEEE Transacti, 2006, 25 (3):1-3.