数据挖掘技术在计算机网络病毒防御中的应用分析

吕 睿(郑州轻工业学院民族职业学院,河南郑州,450000)

数据挖掘技术在计算机网络病毒防御中的应用分析

吕 睿

(郑州轻工业学院民族职业学院,河南郑州,450000)

随着计算机的普及,其日益成为我们生活和工作中不可或缺的组成部分,在促进我们生活工作方式改善的同时,也因为网络环境的不安全隐患给人们造成危害。文章从计算机网络病毒防御的角度出发,倡导将数据挖掘技术运用到此领域,以便保证计算机网络处于比较安全的状态。

数据挖掘技术;计算机网络病毒;病毒防御

计算机技术发展的同时,计算机网络病毒也越来越多,给予计算机网络环境的安全性构成了极大的危害。而数据挖掘技术以全新的数据分析反思,去判断和查找数据中潜在的联系,以保证数据处于相对安全的状态下运行,这对于促进计算机网络安全度提升有着很大的帮助性作用。

1 数据挖掘技术与计算机网络病毒防御的概况

1.1 数据挖掘技术

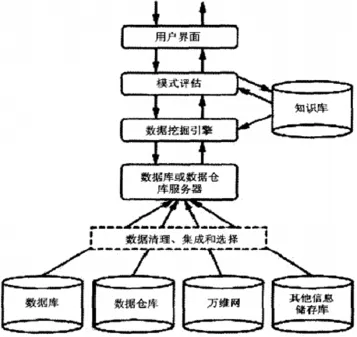

所谓数据挖掘技术就是对于领域内部的全部数据展开分析,进行归类总结,在此基础上去判断和查找数据中的潜在观念,以达到数据应用和挖掘的目的。一般情况下,其技术流程需要遵循以下几个步骤:信息收集,数据集成,数据规约,数据清理,数据变换,数据挖掘,模式评估和知识表示。下图为其在税务系统中的应用结构示意图。

1.2 计算机网络病毒

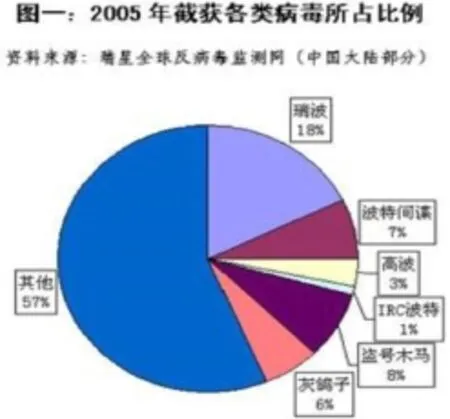

计算机病毒(Computer Virus)是编制者在计算机程序中插入的破坏计算机功能或者数据的代码,能影响计算机使用,能自我复制的一组计算机指令或者程序代码。依照这样的界定,其有着以下几方面的基本特点:网络病毒种类繁多,并且处于不断变化的过程中,以下为2005年病毒的种类分布示意图;传播方式较为广泛,存在扩散的特点;网络病毒破坏性比较强;病毒的防御应该从病毒缘起出发,有针对性的去解决,才能够保证其有效性。依据公安部网络安全保卫局2009年全国信息网络安全状况以及病毒疫情调查结果来看,仅仅在2009年发生网络安全事件中,新增加的病毒样本数量为299万个,相当于上一年数量的3.2倍,新发现的木马病毒约为246万个,木马样本总计数量为330万多个。

2 数据挖掘技术在计算机网络病毒防御中的应用

2.1 数据挖掘技术应用于计算机网络病毒防御的可能性

为了更好地实现数据挖掘技术的应用,需要对网络病毒的传播过程进行进一步了解和分析,为数据挖掘的应用提供依据。如蠕虫病毒感染计算机,首先需要对网络上的主机进行扫描,这过程是检测蠕虫病毒的关键,也是计算机预防系统建设的突破口。以数据挖掘技术为基础,构建全新的网络病毒防御系统。一般情况下由数据源模块,预处理模块,数据挖掘模块,规则库模块,决策模块和防御模块等几个部分。其工作原理是这样的:来自网络的,发向本地的数据包形成数据源之后,由预处理模块来进行处理,并且对于网络信息传输的病毒进行记录,对于后期同等性质的病毒形成免疫力,一旦出现非法入侵,就会及时的产生警报,并且启动对于主机的保护防御程序。下图为数据挖掘结构示意图。

2.2 数据挖掘技术在计算机网络病毒防御中的应用

基于数据挖掘技术形成全新的计算机网络病毒防御体系,是全新的计算机网络病毒防御方式,其能够更加全面,更加有效的处理计算机网络信息的安全性问题。具体来讲,可以从以下几个角度来探析其在计算机网络病毒防御过程中的应用:其一,数据源模块,此模块是以抓包程序为基础,对于网络向主机发送数据包的信息进行截获。因此在数据源模块中存在最为原始的数据包以及数据结构,在获取这样的数据源之后将其交给预处理模块进行下一步操作;其二,数据预处理模块,这是数据挖掘技术的基础性工作,做好这步骤可以使得后期数据分析打下良好基础,不仅仅关系到数据挖掘成效,还牵涉到数据挖掘时间成本的缩短;其三,规则库模块,其效能主要在于存储检测到的病毒特征,并且将其积累起来形成规则集,反映出病毒特点和连接数据的规则,为后期病毒数据特点分析和收集提供相应的依据;其四,数据挖掘模块,借助科学的算法,对于事件库进行分析,并且在此基础上生产出请求记录,在完成这样的环节之后,将其交给决策模块;其五,决策模块,此模块的效能在于将数据挖掘的结果和规则库的规则进行匹配度分析,如果发现两者之间的匹配度比较高,说明在数据包中可能存在病毒,如果发现两者之间的匹配度很低,可以在此基础上发动预警机制,并且找到新的蠕虫病毒,并且将其纳入到规则库中去,以实现规则库的扩展。

2.3 数据挖掘技术下的病毒防御系统

基于数据挖掘技术的病毒防御系统,往往会以多样化的分析方式去进行处理。一般情况下,主要涉及到以下几种分析方式:其一,分类分析,简单来讲就是将各个主体提前设定到几种类别中去,以统计方法或者机械方法去建立分类模型,在数据库的环境中实现特定类的数据映射,由此去实现分类处理和分析;其二,聚类分析,是指将所得到的数据包进行分解,将其归纳总结到不一样的组别中去,处于同样组别中的往往都是有着相似点的彼此,不同组别之间都代表着不同的特点事物。以聚类分析的方式去处理数据,可以找到数据分布的疏密情况,在此基础上形成全局的分布模式,以使得数据之间的关系得以展现;其三,异类分析,异类分析又称孤立点分析,指分析数据库中明显偏离其他数据,具有明显不同点的数据,指偏离了一般模式的数据。异类分析包括了孤立点的发现和孤立点的分析,孤立点的发现常会产生有违常理的结果;孤立点的分析过程中则可能发现与一般数据相比更有价值的数据;其四,序列分析,以动态化的数据除了你方式去进行统计,对于随机数据序列归纳进行研究,从而找到相应的病毒数据序列。一般情况下,序列分析的目的在于最大限度的获取序列模式模型,以找到事件发生的时间序列。

3 基于数据挖掘技术的计算机网络病毒防御体系构建策略

理论研究是数据挖掘技术的前提,软件企业其推广数据挖掘技术的动力,标准体系的构建稳定运行环境的重点,而数据挖掘技术的应用人才是促进各项工作的关键性因素。显然,上述是从技术的角度上去构建数据挖掘技术的计算机网络病毒防御体系,实际上要想全面的发挥数据挖掘技术在计算机网病毒防御方面的作用,还需要做好以下几方面的工作:

3.1 高度重视数据挖掘技术的理论研究

技术理论研究是实践应用效能发挥的基础和前提,为了更好的实现数据挖掘技术的应用,应该积极做好以下几方面的工作:其一,注重数据挖掘技术的理论研究,鼓励学者和专家针对于此方面进行研究,广泛的去借鉴西方国家的先进技术理论,以不断实现理论体系的健全;其二,注重学术界与实业界之间的交流和沟通,倡导理论联系实际,形成理论引导实际,实际促进理论的良性循环,在此基础上实现数据挖掘技术理论体系的全面发展;其三,积极研究数据挖掘技术与计算机网络病毒防御之间的关系,并且在此基础上开发设计出以数据挖掘技术为基础的计算机网络病毒防御体系。

3.2 鼓励国内软件厂家的健康发展进步

相对于国外软件企业来讲,其在数据挖掘技术方面的研究体系相对成熟,并且都能够积极运用到实际的生产中去。而我国类似于这样的软件企业还不是很多,在数据挖掘技术方面的研究开发还处于初级阶段。因此需要积极鼓励国内软件厂家的发展,为其构建相对健康的市场环境。当然对于这样的软件厂家,应该不断去学习和研究国外先进的数据挖掘技术经验,引导数据挖掘技术在计算机网络病毒防御领域的运用。除此之外,国内软件厂家之间应该建立健全的行业交流机制,积极针对于数据挖掘技术在计算机网络病毒防御方面的应用经验,促进行业内部的发展和进步。

3.3 建立健全数据挖掘技术的标准体系

类似于SQL语言的形式化和标准化,数据挖掘技术也会朝着标准化的方向发展,将其运用到知识和发现的数据语言体系,往往可以使得数据挖掘质量得以不断提高,使得顾客更加清晰的理解对方,实现更加高效的人机互动效果,处理好挖服务器和数据库服务器之间的关系,使得其在非结构化数据方面的效能得以发挥。在建立数据挖掘技术标准体系的过程中,应该始终坚持以市场需求为导向,做到具体问题具体分析,满足市场对于挖掘技术的不同需求。

3.4 注重培养专业化的网络管理人才

归根结底来讲,将数据库技术运用到计算机网络病毒防御体系中去,其目的在于保证网络的安全性和稳定性,使得在网络环境下实现更好的业务往来。无论是构建以数据挖掘技术为基础的计算机网络病毒网络防御体系,还是切实的发挥计算机网络病毒防御系统的作用,都需要专业化的技术人才去进行。由此就需要高度重视专业化人才的培养。一方面,积极实现与高校之间的联系,将数据挖掘技术作为课程内容,培养专业化的网络安全管理人才,以保证此项技术的切实使用;另外一方面,注重开展企业内部的专业培训,使得其技能素质得以提升,以保证计算机网络病毒防御体系的形成。

4 结束语

面对信息化的浪潮,充分利用数据挖掘来计算机网络病毒防御的实际应用,是当前数据库高层应用的趋势。数据挖掘虽然要通过一定的人力物力还需要一定的时间才能应用起来的,不能一蹴而成,但是数据挖掘在实际应用中能充分发挥数据库在各个领域的作用,所以在实际应用中数据挖掘技术应该得到重视,并且在理论和实践相互融合的过程中,得以不断发展和进步,发挥其在计算机网络环境维护方面的作用。

[1] 刘健.数据挖掘技术在计算机网络入侵检测中的应用[J].计算机光盘软件与应用. 2013(02)

[2] 潘大胜.数据挖掘技术在计算机网络入侵检测中的应用[J].湖北科技学院学报. 2012(12)

[3] 蒋叙,倪峥.计算机病毒的网络传播及自动化防御[J].重庆文理学院学报(自然科学版). 2012(02)

Application of data mining techniques in computer network defense of virus

Lv Rui

(Zhengzhou University of Light Industry, National vocational college,450000)

With the popularization of computers,they have become more and more important in our daily life .However even though they play a role in improving our way of work and life,they also cause trouble to us due to the unsafe network environment.This article advocate the application of the data mining technology to the field of computer network virus and precautions which ensure the safe network environment.

Data mining technology;Computer network virus;Virus defense

吕睿 (1979-),男(汉族),河南郑州市人,硕士,北京邮电大学,主要研究方向:计算机网络、数据库、电子商务。