ICT环境下个体隐私感知与保护行为研究

侯 瑾 任利成

(太原科技大学经济与管理学院 太原 030024)

1、问题的提出

随着信息通信技术(ICT)迅猛发展,不同种类和功能的手机终端应用软件被个体大量使用。从一个简单的手机通讯号码就能够查询到对方的社交网络账号,继而在其社交网络或者其他应用中,获取更多的个体信息,包括年龄、学历、照片、工作情况、家庭住址以及朋友圈等。由于各种手机终端应用与互联网的信息互通和共享,使得个体信息变得网络化、全面化。《中国互联网络发展状况统计报告》(29)指出:截止2011年12月底,中国网民规模突破5亿,其中,手机网民的规模达到3.56亿,占网民总体比例的69.3%;用户使用规模最大的网络应用为即时通信,达到4.15亿;微博用户年增长率为296%;手机应用使用年增长率最高依次为微博(52.2%)、即时通信(44.2%)、手机社交(35.7%)[1]。以上数据表明,网络已经从“台式化”转变为“口袋化”,微博、即时通信、手机终端应用、社交网络成为当前手机网络的热点应用。通过以上应用,个体信息不再是零散的碎片信息,而是全面的、完整的、关联性强的个体信息。人们在享受科技进步带来的便利的同时,也为个体隐私信息安全感到担忧。

微博“晒娃”事件中,家长将孩子成长的过程记录在微博中,使得孩子隐私信息泄露,导致造成绑架事件[2]。2011年江苏省互联网应急中心监测到大约6000万起手机用户感染手机恶意程序事件,其中两千万手机用户隐私信息被窃取。2012年央视“3.15晚会”锁定个人信息安全,揭密个人隐私被运营商出售或被人盗取后牟取暴利的链条。如今,在信息通讯技术的网络环境下,各式各样的手机应用软件、即时通讯软件以及社交网络致使隐私暴露现象愈发严重。与传统环境下相比,由于ICT环境的开放性,个体隐私信息泄露的可能性也愈大,个体隐私信息安全已经成为社会的关注焦点。

2、文献综述

隐私泄露的严重性已经引起了社会各界的广泛关注,很多学者也开始关注相关问题,并作出了一定的研究。Tom Buchanan(2007)等对网络隐私关注以及保护行为进行研究,研究指出不同的个体采用不同方式保护自己的隐私[3]。Jai-Yeol Son和SungS.kim(2008)首次对互联网用户的隐私保护行为进行了系统的分类研究,将其分为六种:拒绝提供个人信息、伪造个人信息、删除个人信息、负面口碑、对网络公司的直接投诉和对第三方机构的间接投诉,并对隐私关注度、感知公平及感知投诉效益是否对这六种隐私保护行为产生影响进行研究[4]。国内对网络隐私保护以及行为的实证研究较少。鲁耀斌和徐红梅(2006)通过实证研究得出隐私对使用即时通讯的态度和行为意向有正向的影响[5]。杨姝、王刊良和王渊(2009)研究不同情境下隐私关注对保护意图的影响关系[6]。蒋骁和季绍波(2009)通过文献分析,提出网络隐私关注和行为意向影响因素的概念模型[7]。高锡荣和杨康(2011)研究了隐私关注度、感知公平和感知投诉效益对我国互联网用户网络隐私保护行为的影响[8]。

但已有文献大多是从法律、技术、心理学等方面对其进行研究。关于隐私的系统分析并没有清晰的研究框架。ICT背景下,隐私碎片被整合成关联性强、相对完整的隐私信息,造成隐私泄露,个体因此产生心理以及行为变化。本文针对即时通讯软件、社交网络、手机终端应用以及微博四个方面中存在的隐私泄露问题,对个体隐私泄露方式以及个体感知与行为进行分析,欲剖析个体对使用软件泄露隐私的心理状态以及个体所采取的保护方式。

3、个体隐私感知与行为分析

3.1 个体隐私泄露分析

即时通讯(IM),是一种基于互联网的即时交流消息的业务,代表软件有 MSN、QQ等。IM软件使用时,第一步是注册,将个人信息登记并记录。在使用过程中,个体会通过软件构建虚拟的关系网络,并与朋友进行聊天,信息会被记录下来,而且通过个体使用软件的地点,可以得知其实时地理位置。社交网络(SNS)在用户登记资料时,鼓励用户填写真实信息,使用真实照片,以便更好的被社交圈里的朋友识别。个体在写个人日志的时候,往往将自己真实的隐私信息写进日志,这也是泄露隐私信息的关键。SNS提供了一个展示关系网络的平台,这也使得个体的朋友圈被曝露。智能手机的广泛应用使得大量的手机应用软件应运而生,个体由于使用不当造成隐私泄露的事件也紧跟其后。例如,基于位置的服务(LBS)致使用户会泄露自己所在位置。近年来,微博用户大幅度的增长,暴露出来的个体隐私问题也越来越多。通过实名认证,实时动态,地理位置,很容易暴露出个体的实时情况,例如家庭住址,工作地点以及实时状态等。

本文梳理了QQ、微信、新浪微博以及人人网等相关应用近年来有关隐私泄露的新闻事件,分析了IM软件、社交网络、手机终端应用软件以及微博的个体隐私泄露方式,通过分析每类应用的特点,梳理出个体隐私信息泄露的内容、渠道以及类别。分析得出,在四类应用中基本涵盖了个体的基本信息、地理位置以及实时动态。即通过应用以及信息的关联性暴露出个体相对完整的隐私信息,可以得知“谁在什么地方做了什么”。详细内容见表1。

表1 个体隐私泄露表

表1中发现个体在使用ICT应用的过程中,不同的应用软件泄露不同类别的个体隐私信息。IM在注册过程中获取用户基本信息,通过聊天记录得知用户此时此刻的动态以及使用地点。SNS除了在登记资料中获取用户基本信息;根据个人相册得到用户真实头像,并获知真实身份;从用户的朋友圈得知用户的人际关系;通过用户分享的内容,得知用户的偏好。手机终端应用的广泛开发使得其中存在大量的病毒以及恶意软件,这些应用很容易地将用户手机内的隐私信息窃取。LBS作为一项基于位置服务的应用,可以通过用户定点搜索的位置来判断用户实时动态。微博中使用的实名认证,大大提高了用户身份的真实性,通过发布内容,可以轻松获知用户的实时动态以及地理位置。

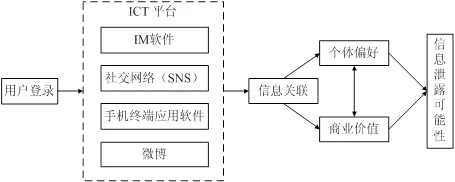

本文根据上表对个体隐私泄露问题的分析,发现ICT平台下的应用软件相互关联使得隐私泄露的可能性大幅度增加。在这些应用下个体泄露出的隐私包含交叉区域,通过辨别即可简单的将这些信息梳理并连结起来,故提出ICT环境下个体隐私泄露的流程图,如图1。

图1 个体隐私泄露的流程图

用户在使用软件时,首先注册信息并进行登录,这时注册资料中就会有相同的信息关键词。由于应用的关联性,用户可在同一时间使用同一个账号即可登录四个应用。从平台中搜集到的数据中含有交集信息,例如手机号码、班级信息,这些信息可以被收集者利用,判断出相对真实可靠的隐私信息。例如腾讯旗下的QQ账号,可以使用其账号登陆微博、微信以及美丽说等一些应用类网站。信息之间的关联性使得收集者搜集到的数据不仅具备真实性,且相对完整。通过信息关联,收集者不仅获得用户个体的基本信息,还可通过数据挖掘获得用户的个体偏好。这些隐私信息均具有极高的商业价值,使得个体隐私信息泄露的可能性增加。

3.2 访谈研究

针对信息关联诱发个体隐私泄露的问题,本文对个体采用了半结构化方式进行深度访谈,通过访谈来了解个体隐私风险的感知状况以及采取的保护行为。采访对象为太原科技大学经济管理学院研究生10名,网络经验丰富的受访者10名,IT公司专业人士5名。

首先,向受访者简短介绍了研究性质和目的,大部分访谈被录音,访谈时间一般持续在90分钟,个别访谈甚至进行了几个小时。访谈过程使用了访谈指南来指导访谈。访谈指南包括两个部分:1.询问受访者对IM软件、SNS、手机终端应用软件以及微博的使用经历以及个体是否感知到隐私风险的存在。2.请受访者对个体隐私的感知以及保护行为进行详细说明。受访者自由阐述他们亲身经历或遇见的事件经过,中间会穿插使用一些引导性的问题(比如,你何时第一次听说隐私风险,是否采取保护措施,采取了那种保护措施)。

本文针对“个体隐私感知与行为”设计了以下4类相关开放性问题:

第一,ICT应用。主要问题包括:“您平时使用的信息通讯技术(ICT)软件有哪些?”,这个问题可以了解个体的IM软件、SNS、手机终端应用软件以及微博的使用情况;“您使用这些软件的频率?”,这个问题可以了解不同ICT应用与个体生活的关联;“您觉得这些应用对您生活的影响有哪些?”,这个问题主要了解ICT应用的影响程度及用户的忠诚度。

第二,个体信息泄露渠道。主要问题包括:“您登陆某个应用或者注册时填写的信息有哪些?”这个问题是为了了解ICT应用所收集的个体信息有哪些;“您觉得某些应用采取哪种方式来搜集隐私?”这个问题可以知道不同功能和应用搜集隐私信息的渠道。

第三,个体信息泄露类别。主要问题包括:“注册或者登陆某个软件填写个人资料时,有多少信息是真实的?”,通过这个问题可以知道个体信息真实性的程度;“您觉得某个应用都泄露了您的什么信息?”,这个问题可以了解到某个应用泄露的个体信息以及用户对个人隐私泄露的感知程度。

第四,个体隐私保护行为。主要问题包括:“您觉得个体隐私泄露对自己有哪些影响?”,这个问题主要帮助了解用户对自己隐私泄露的感知程度及风险意识;“您会在注册或者使用不同应用时注意保护自己的隐私吗?采取哪些保护行为?”,这个问题可以了解用户保护隐私的意识以及采取隐私保护行为的状况;“当您意识到自己的隐私存在泄露的风险时,你是否愿意采取保护措施?”这个问题主要了解用户采取隐私保护行为的意向。

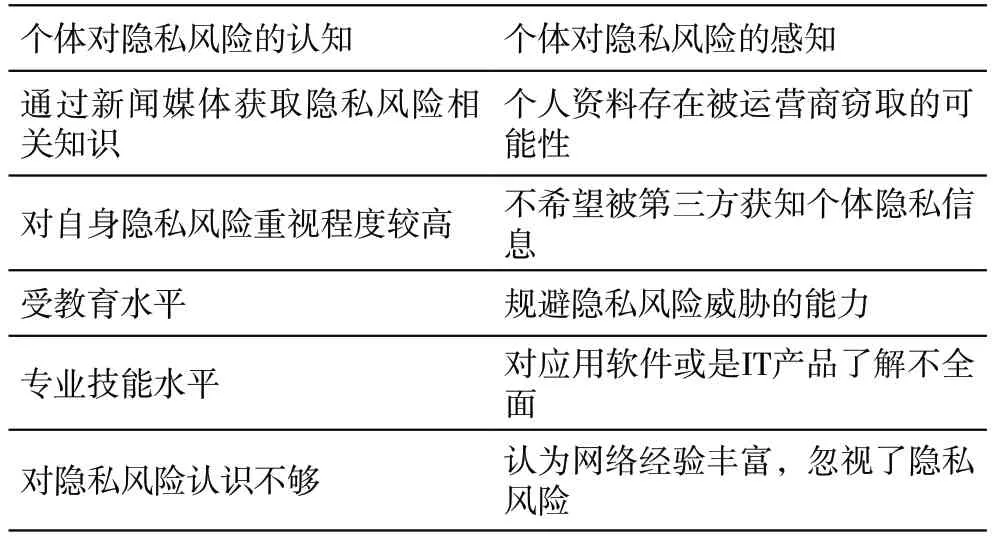

本文通过对访谈内容的整理与分析,得出个体对隐私风险感知的心理动态。通过个体的异质性发现不同特征的个体对隐私风险的感知状况不同,表现为受教育水平、对隐私风险的认知程度以及使用经历,都会在不同程度上影响个体对隐私风险的感知。受教育水平高的个体对自身的隐私安全相对重视,会从新闻杂志等一些传播媒体中获取隐私风险的相关内容以及知识,对隐私威胁也有一定的认知,具备较高的规避隐私风险的能力。个体对IT应用的了解也会影响到隐私风险的感知情况,如有使用经历,一般地都会对隐私威胁有认知并采取回避措施,如无使用经历,则很容易被应用的病毒、木马袭击,可能导致隐私泄露。另外,存在一部分这样的个体,网络经验丰富,自我麻痹,忽视了网络隐患带来的风险。也有部分个体对新兴应用的兴趣不大,为了保护自己的隐私不被泄露,而放弃体验新应用。如表2。

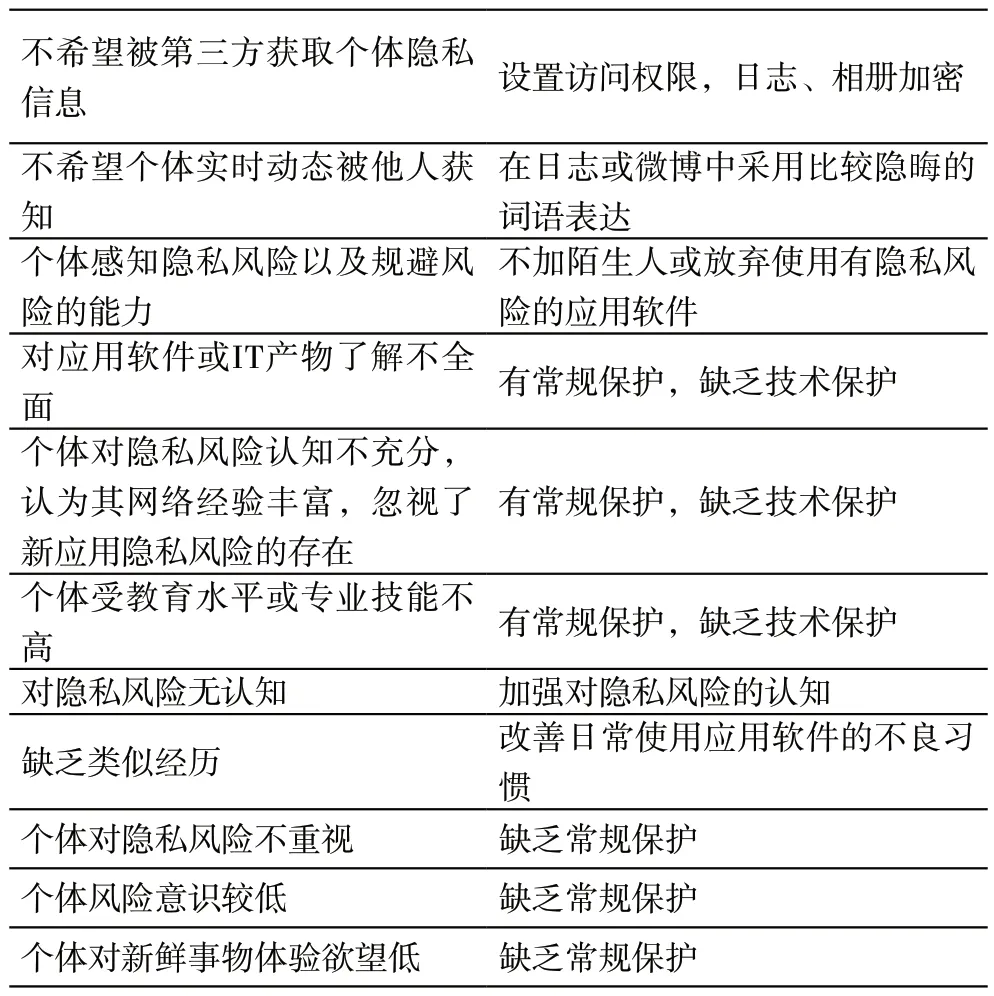

表2 个体隐私风险感知表

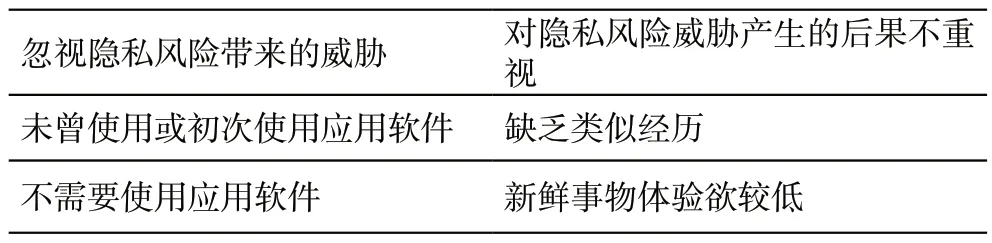

本文在对表2关于个体隐私风险感知分析的基础上,进一步研究个体感知隐私风险后的行为。通过对个体保护隐私意愿的整理,可以发现个体隐私保护行为。

已有的研究将个体隐私保护行为进行分类:ai-Yeol Son和Sung S.kim 将互联网用户的隐私保护行为进行了六种:拒绝提供个人信息、伪造个人信息、删除个人信息、负面口碑、对网络公司的直接投诉和对第三方机构的间接投诉等[4]。高锡荣将我国网民的隐私行为分为拒绝提供个人信息、伪造个人信息、投诉行为等三种[8]。在访谈过程中发现,个体在感知到隐私风险的同时,一般都会采取保护行为来保护隐私,但也有少数受访谈者没有采取保护行为。这种一般谨慎的态度,以常识的保护手法对个体隐私进行保护的行为,被称为常规保护[6](例如,粉碎文件,提交不完整信息)。除此之外,一部分个体使用复杂的软硬件保护技术或工具来保护隐私的行为,称之为技术保护[9](例如,删除Cookies,使用保护软件)。虽然个体都可以从事一般常规的保护行为,但是更需要高层次的技术培训,从而更好地保护个体隐私不被泄露。因此,本文将个体隐私风险感知后的保护行为划分为常规保护和技术保护,其安全级别如下图所示。

图2 个体隐私保护行为级别

个体在使用应用时担心自身的隐私信息被泄露,因此在注册过程中使用不真实的基本信息。为了不让陌生人获知自己的真实头像以及实时动态,设置访问权限并对日志、相册进行加密。对于日志中个体的真实生活记录,采取比较隐晦的表达方式,例如用昵称或者代号代替真实的姓名。个体面对新应用时,采取不加陌生人或是放弃使用来降低隐私泄露的可能性。一般的个体感知到隐私风险时,均会采取常规保护行为,并改变日常使用应用软件的不良习惯。汇总如下表3 。

表3 个体隐私风险保护意愿与保护行为

本文根据表2、3中有关个体隐私风险感知及行为分析,发现以下几个因素可能在不同程度上对个体感知风险产生影响:个体对网络运营商的信任程度,个体感知隐私风险以及规避风险的能力,个体隐私关注程度,个体受教育水平以及个体对隐私风险的认知。不同的个体对隐私风险采取的保护行为也有所差异,通常个体都采取一般保护行为,包括相册加密、填写虚假的注册信息、设置访问权限等,只有部分具备专业技能的个体会采取技术来保护自己的隐私不被泄露。如表4。

表4 个体隐私风险感知及保护行为

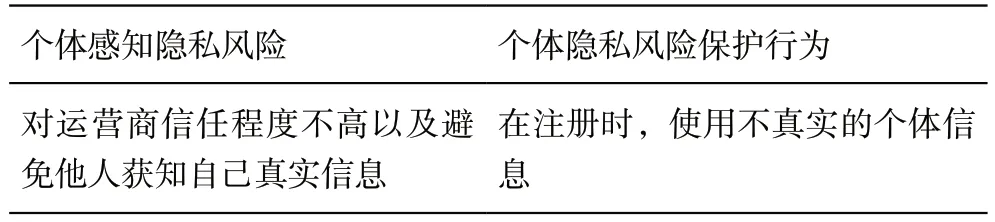

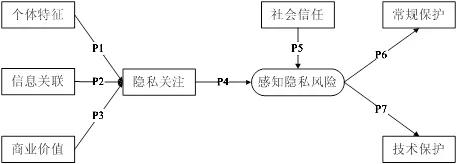

4、个体隐私感知与保护行为模型

4.1 隐私关注

目前已有文献对个体网络隐私关注进行研究[10][11][12],性别、年龄、教育水平、网络经验等都会对隐私关注产生影响。女性比男性对个体隐私关注的程度要高,更加在意个体隐私安全。年长的个体对隐私安全表现出更高的感知能力以及隐私关注程度。个体受教育水平越高,他们获得更高的社会地位的可能性越大,接受隐私保护方面的信息也越全面,通常来讲对隐私风险感知越高。研究发现,个体具备使用经验后,其行为意向很难被改变,先前的使用经历是一个重要的影响因素[13]。通过访谈研究得知,个体的受教育水平以及网络经验的不同会在一定程度上影响个体的隐私关注状况。教育水平良好的个体会比较关注自身的隐私安全状况,文化程度较低的个体则没有比较关心隐私风险的问题。网络经验丰富的个体对隐私风险产生麻痹现象,忽视了网络新应用产物潜在的风险隐患。因此,本文研究个体特征中受教育水平以及网络经验对隐私关注的影响。提出如下命题:

P1:个体特征差异导致隐私关注差异,个体受教育水平对隐私关注具有正向影响,个体网络经验对隐私关注具有负向影响。

信息通讯技术的开放性,使得大量的个体信息被连结在一个庞大的网络中。信息收集者通过网络对个体信息进行收集,并将这些信息像单独的标签一样存放在个体专有的档案中,只需要其中任意一个关键词便可以检索出大批量关联的个体信息。过去零散的碎片信息已经随着ICT的发展转变为相对完整的、关联性强的个体真实信息。一般来说,个体认为信息的关联性以及完备性越强,隐私泄露的可能性越大,隐私关注程度也会越高。命题如下:

P2:信息关联对隐私关注具有正向影响,信息关联性及完备性对隐私关注均具有正向影响。

4.2 商业价值

学者们对于感知价值的定义,基于不同的研究背景存在着不同的理解,而对于感知价值的维度划分也根据学者的研究目的而定。本文主要研究的是感知价值中隐私这一领域,探索个体感知隐私价值与隐私关注之间存在的关系。

用户在使用应用分享或发布视频、日志以及相册时,会呈现出自身的兴趣爱好,通过数据挖掘技术会使个人隐私信息和个人兴趣偏好形成关联,从而完整呈现。个体隐私信息越完整、关联性越强,其商业价值也越高,从而引起个体更多的重视。不同个体由于所处的社会地位和从事的职业不同,其感知隐私价值也存在差异。通常认为,公众人物或是社会地位较高的个体对隐私关注程度较高,其隐私信息的商业价值也较高。命题如下:

P3:商业价值对隐私关注具有正向影响。

4.3 感知隐私风险

在以往的研究中,感知隐私风险被看作是感知风险的组成部分。Featherman (2003)认为消费者对互联网电子服务的感知风险主要包括功能、财务、时间、心理、社会和隐私风险,并指出感知隐私风险是指个体感知到在使用某种移动服务的过程中,运营商可能控制了自己的隐私信息(这种隐私信息为法律所保护),并且有可能在不被个体知晓或同意的情况下被使用、租借或贩售,甚至从事对个体不利的活动[14]。杨姝(2009)认为在一定情景下,隐私关注对保护意图具有正向影响[6],当个体在面临隐私风险和收益的时候,会倾向于选择付出最小的负面收益以换回最大的正面收益。当用户感知到隐私风险仍然继续使用应用软件时,个体对风险的隐私关注度会提升,从而影响到个体对隐私风险的感知状况。本文针对个体隐私关注对感知隐私风险产生的影响,命题如下:

P4:隐私关注对隐私感知风险具有正向影响。

国内外不乏有对感知风险与信任关系的研究,Dhami(2005)对工业用户接受技术创新系统时信任与感知风险的关系进行了研究,并得出信任可显著降低用户感知风险[15]。Kim (2008)提出了在电子商务环境下,个体对商家的信任以及感知风险共同对个体的行为产生一定影响,验证了信任对感知风险的负相关作用[16]。目前感知风险与信任的关系研究,大部分都是针对消费者的购买行为,基于此本文针对个体感知隐私风险展开研究,主要是指用户使用网络以及各种手机终端应用的隐私风险感知情况。

社会信任是基于对社会环境一种信任感。在较规范和成熟的市场环境下,不同应用软件的开发公司或者网络公司等受到政府和法律的规范,公司一般自我约束力和道德水平也较高,用户的社会信任感就比较强。而规范程度较低的一些社会环境下,某些公司没能得到严格的管理和规范,自我约束力水平较低,特别是在用户者处于信息不对称的弱势情况下,隐私泄露比较容易发生,社会信任感也无从谈起,用户面临的隐私信息泄露风险加大。本文通过以上分析,提出如下命题:

P5:社会信任对隐私感知风险具有负向影响。

4.4 保护行为

本文通过分析个体对隐私风险的感知状况,将其保护行为分为常规保护和技术保护。个体的异质性使得个体对隐私风险的感知状况有所差异,致使个体采取的保护行为也有所不同。当个体对隐私风险的感知不甚敏感,往往会忽略或不重视隐私保护;当个体感知到隐私风险可能会对其自身影响颇大时,个体会比较重视自身的隐私保护或加强对隐私的保护行为。一般情况下,个体通常会对隐私采取常规保护,例如在注册信息里使用虚假信息,避免真实信息泄露。当个体所具备的专业技能达到一定水平,个体会使用一些专业软件或技能对隐私采取技术保护,例如使用反追踪技术,防止个体的实时动态泄露。

于是提出如下命题:

P6:感知隐私风险对常规保护具有正向影响。

P7:感知隐私风险对技术保护具有正向影响。

在理论文献研究的基础上,根据以上假设,我们提出“个体隐私感知与保护行为”的模型(见图3)。

图3 个体隐私感知与保护行为模型

5、结论

IM、SNS、手机终端应用软件以及微博构成了ICT平台,在此平台下,各类零散的碎片信息被整合成关联性强相对完整的信息。通过信息检索以及数据挖掘等技术,大量的真实个体信息被曝露出来。因此,个体在感知到隐私风险后,愈发关注自身的隐私问题。

个体对隐私的关注差异受到个体异质性的影响,表现为受教育水平及网络经验对个体隐私关注程度的影响。此外,隐私信息的关联性及完备性强弱也会引起个体隐私关注差异。通过访谈研究发现:信息具备的商业价值越高,个体对隐私关注程度越高,而个体隐私关注度会对隐私风险的感知能力产生影响。由于新闻媒体对隐私泄露事件的曝光,个体对网络运营商以及一些商家的信任程度降低,即社会信任会影响个体对隐私风险的感知情况。个体在感知到隐私风险后,会有意识地采取保护行为。个体采取的一般保护行为,例如删除发布的信息或注销账号,属于常规保护。当个体的专业技能达到一定水平后,会使用一些软件或技术来提高个体隐私保护的强度,例如删除cookies,清除历史记录或使用Anti-track技术,防止被追踪,属于技术保护。基于此,本文构建了个体隐私感知与保护行为模型,并将进一步进行实证研究。

[1]CNNIC.第29次中国互联网络发展状况统计报告[R].北京:中国互联网信息中心,2011.

[2]http://news.163.com/12/0629/03/854T2A9L00014AED.html.

[3]Tom Buchanan,Carina Paine and Adam N.Joinson,Ulf-Dietrich Reips.Journal of The American Social for Information Science and Technology,2007,58(2):157-165.

[4]Son J Y,Kim S S.Internet Users Information Privacy-protective Responses:A Taxonomy and A Nomological Model [J].MIS Quarterly,2008,32(3):503-529.

[5]鲁耀斌,徐红梅.即时通讯服务使用行为的影响因素实证研究[J].管理学报,2006,3 (5):614-621.

[6]杨姝,王刊良,王渊.网络创新背景下隐私关注与保护意图跨情境研究[J].管理学报,2009,9 (6):1176-1181.

[7]蒋骁,季绍波.网络隐私关注与行为意向影响因素的概念模型[D].大连;大连理工大学,2009.

[8]高锡荣,杨康.影响互联网用户网络隐私保护行为的因素分析[J].情报杂志,2011,(4):39-42.

[9]Tom Buchanan,Carina Paine and Adam N.Joinson,Ulf-Dietrich Reips.Development of Measures of Online Privacy Concern and Protection for Use on the Internet,Journal of The American Society for Information Science and Technology,2007,58(2):157-165.

[10]Malhotra,N.K.,Kim,S.S.and Agarwal,J .Internet Users’Information Privacy Concerns(IUIPC):The Construct,the Scale,and a Causal Mode1,Information Systems Research.2004,15(4):336-355.

[11]Sheehan,K.B.An investigation of gender differences in online privacy concerns and resultant behaviors.Journal of Interactive Marketing,1999,13(4):24-38.

[12]Miyazaki,A.D.and Fernandez,A,Consumer Perceptions of Privacy and Security Risks for Online Shopping.Journal of Consumer Affairs,2001,35(1):27.

[13]Bamberg S,Ajzen I,Schmidt P.Choice of travel mode in TPB:The roles of past behavior,habit and reasoned action[J].Basic and Applied Social Psychology,2003(25):175-18.

[14]Featherman MS,Pavlou PA.Predicting e-services adoption:a perceived risk facets perspective[J].International Journal of Human Computer Studies,2003,59(4) :451-474.

[15]Dhami,H.S.The role of trust and perceived risk in user acceptance of technology innovation in safety-critical systems.New York:Rensselar Polytechnic Institute,2005

[16]Kim,D.J.,Ferrin,D.L.,Rao,H.R.Atrustbased consumer decision-making model in electronic commerce:the role of trust,perceived risk,and their antecedents.Decision Support Systems,2008,44:544-564.