安全防御技术在校园网中的应用研究

程希佳

摘要:目前,国内高校基本上都建立了自己的校园网,校园网的安全问题也变得越来越严重,不仅面临外部网络的攻击,还有可能面临来自内部网络的攻击。因此,建立一套安全的校园网络防御系统,是当前网络管理者们急需解决的问题。该文提出了一种改进的攻防试验方法,既可以监视网络行为,又可以有效地控制非法网络行为。

关键词:网络安全;安全防御;攻防试验

中图分类号:TP393文献标识码:A文章编号:1009-3044(2012)12-2729-02

Security and Defense Technology in the Campus Network Research

CHENG Xi-jia

(Modern Educational Technology Center, Hunan Communication Polytechnic, Changsha 410004,China)

Abstract: At present, the domestic university basically have set up their own campus network, Campus network security is becoming more and more serious, Facing the external network not only attack, And may face from internal network of attack. Therefore, to establish a safe campus network defense system, is the current network managers need to solve the problems. This paper proposes an improved test method of attack, not only can monitor the network behavior, but also can effectively control the illegal network behavior.

Key words: network security; security defense; attack test

随着高校校园网络的建设使用,网络安全问题也随之而来,一般高校的网络管理人员都在网络和内网之间部署了防火墙,以免遭受来自外部网络的攻击。但是,防火墙并不能有效的防止来自内部网络的攻击,而往往某些大学生利用自己所学知识,出于一种好奇心理来发动来自内部网络的攻击,这些攻击令网络管理者们放不甚防,导致某些试卷或成绩被窃取或篡改,从而给学校的工作带来了很大的麻烦。因此,如何建立一套有效的校园网络安全防御体系,是值得高校网络管理者们研究和探讨的重要课题。

1校园网攻防试验技术分析

校园网攻防试验主要用来检测网络中是否存在安全问题,其试验步骤主要有预攻击探测、漏洞扫描和攻击、获取目标控制权、安装系统后门、继续渗透并获取机密信息、消灭踪迹。校园网攻防试验技术主要可以从以下几个方面来在着手:预攻击探测技术分析、漏洞扫描技术分析以及一些常见的网络攻击技术分析。预攻击探测技术分析可以通过对端口扫描、操作系统识别技术以及资源扫描与查找技术等几个方面来完成;漏洞扫描技术分析可以通过口令破解技术、网络嗅探技术以及漏洞扫描技术预防等来实现;常见的网络攻击技术分析可以通过对木马攻击、Dos攻击以及欺骗攻击来实现。

2校园网攻防试验策略研究

目前的攻防试验方法主要有两种,一种是在系统开发之前,实验者比较熟悉用户的使用环境,设计者可以针对用户的使用环境来进行开发,如校园网络的攻防试验;另一种是实验者除了知道攻防试验的大致范围以外并不知道其他参数,需要通过攻防试验来收集信息,并通过对这些信息的分析,得出有价值的结论。这两种方法都存在各自的不足之处,在此基础上,我们提出了一种改进的攻防试验方法,这种方法通过网络攻防试验的层次来进行划分,主要分为外部网络攻防、内部网络攻防以及网间网络攻防等几个方面。外部网络攻防主要是指实验者通过互联网来对试验的网络发动攻击,其中主要包含防火墙试验攻击、网络设备的攻击、网络应用子系统的攻击以及用户的口令安全性测试等方面,通过试验发现网络中的一些漏洞并进行弥补,提高网络的安全性能。在内部网络攻防试验中,可以模拟两种攻击者的身份,一种是外部网络攻击成功后的攻击者,另一种是来自内部网络的成员。这样既可以检验外部攻击者进入内部网络的安全性能,又可以来自内部网络成员对网络的安全威胁。网间网络攻防主要用来试验一个大型的网络,大型网络通常都会利用路由器或交换机等网络设备,来将网络划分为多个子网,网间网络攻防通过使用某个网络段来发动对其他网络段或整个网络的攻击,通过试验来对网络间连接设备进行安全评估。

3校园网络监控系统的设计

3.1系统的拓扑结构设计

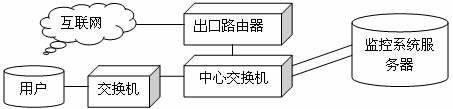

本系统所在的计算机需要安装两块网卡,一块连接中心交换机的镜像端口,负责捕获网络数据包;另一块接入校园网,负责发送网络数据包。其物理拓扑结构如图1。

图1系统的拓扑结构

3.2系统的逻辑结构设计

本系统的逻辑结构主要包含内核驱动程序和用户界面,内核驱动程序主要捕获数据包,并将捕获后的数据包进行分析,然后进行发送并写入数据库,用户界面主要完成一些可视化的基本操作。本系统在连接镜像端口后,监测网络中的数据包,INC微端口程序在获取数据包后进行分析处理,然后发送到中间层驱动程序。接下来是比较数据包与设定的访问规则,如果认为数据包是非法的,就马上伪造一个RST应答信息,然后传入到校园网络中。

3.3内核子系统设计

内核子系统是整个系统的核心部分,主要分为五个模块:数据包捕获模块、协议分析模块与访问规则比较模块、伪造数据包模块、伪造包发送模块、用户层子系统模块。系统的中间层驱动程序框架如图2。

图2系统的中间层驱动程序框架

数据包捕获模块主要完成对网络中数据包的捕获,并将其存入数据包的缓存区中,提供给其他模块来处理,此模块中需要构建封包描叙符链表,以便对到达的数据包进行封包;协议分析模块与访问规则比较模块,主要来完成对捕获的数据进行协议分析和归类,并判断数据包的合法性,在设计此模块时,考虑到网络中数据包的流量比较大,可以采用多线程设计;伪造数据包模块主要用来伪造数据包,当在规则对比模块中发现有非法数据包时,需要对该数据包修改后重新打包,通过分析数据帧的首部,伪造数据包信息,重新打包后发送到网络当中;伪造包发送模块主要用来对伪造的数据包进行发送,在本系统中设计了两块网卡,其中一块是连接交换机镜像端口,用来捕获数据包;另一块是连接校园网,用来发送数据包。系统在找到发送的网卡后,获取发送数据的控制权,将数据包发送到网络中,发送成功后释放该数据包的发送资源。用户层子系统模块主要用来读取捕获的数据包,并设置访问规则以及察看数据包等功能。主要由五个部分组成:数据包的读取、将数据包写入数据库、设置用户端访问规则、设置内核访问规则以及设计用户界面模块。

4总结

随着网络技术的不断发展,网络安全面临的威胁也在日益增加。随着当前高校校园网的广泛应用,在学习和工作方面带来便利的同时,也存在着很大的风险,如果校园网一旦被攻破,将带来非常严重的后果,例如考试成绩将被篡改,考试试卷将泄漏等。所以,对高校校园网络的管理者们提出更高的要求,如何建立一套有效的校园网络安全防御体系,将是值得网络管理者们研究和探讨的重要课题。

参考文献:

[1]陈训逊,方滨兴,胡铭曾.一个网络信息内容安全的新领域——网络信息渗透检测技术[J].通信学报,2008(7).

[2]许治坤,王伟,郭添森,等.网络攻防技术[M].北京:电子工业出版社.2008.

[3]王彬,吴渝,王国撤.基于防火墙穿透技术Firewalking的安全探测系统[J].计算机应用研究,2011(2).

[4]瞿英,彭静,刘强.系统漏洞大曝光[M].重庆:重庆出版社,2010.

[5]石志国,薛为民,江俐.校园网络安全教程[M].北京:清华大学出版社,2009.