一种新型的无线网络入侵检测方法-动态自适应模板法

靳旭玲 余桂贤 徐亚飞 李光平 薛阳

1 北京建筑工程学院理学院 北京 100044

2 北京兆方投资控股股份有限公司 北京 100028

3 安徽省皖北煤电集团钱营孜煤矿 安徽 234000

4 北京政法职业学院 北京 102600

0 前言

无线网络给我们的生活工作带来了极大的方便,人们在利用无线网络实现信息共享和信息交流的同时,无线网络入侵(入侵是指任何试图危害系统资源的完整性、保密性和可用性的行为或活动)也给我们带来了很大的麻烦,为了保证无线网络的机密性、完整性和可用性,人们正在研发无线网络入侵检测系统(Intrusion Detection system, IDS)。入侵检测系统是一个试图检测到针对一个系统或者无线网络的入侵并发出警报的系统。它是一项复杂的工程。入侵检测系统检测入侵者一般包括四个步骤:①数据收集;②特征提取;③入侵者识别;④报告和反应。

入侵者识别是根据经过提取的特征来判断当前的行为是不是入侵。这种判断方法可分为两大类:“异常检测”和“误用检测”。误用检测方法是假定所有入侵行为和手段(及其变种)都能过表达为一种模式或特征,系统地目标就是检测主体活动是否符合这些模式。异常检测方法是首先建立目标系统及其用户的正常活动模型,然后基于这个模型对系统和用户的实际活动进行审计,当主体活动违反其统计规律时,则将其视为可疑行为,认为主体活动(例如一个程序)有可能是一个入侵者。由此可见在这两大类方法中,关键是如何和那些已建立的“模式或模型”进行比较。这种比较方法可分为两大类。一类是建立一些规则进行比较识别,其缺点是只能识别已知类型的入侵者,但不能识别未知入侵者;另一类则是基于模式识别的方法,例如,聚类分析算法。但是,一般的聚类分析结束后,需要人工确定每类代表的含义。本文在分类之前,预先选定一些已知入侵者的模板,把这些模板加入到待分类识别的样本(入侵者)中去,然后,用聚类分析方法把已知模板和待识别的程序(入侵者或正常程序)一起分类。当分类结束后,根据模板所在的类,就可知道该类是属于哪个模板类(入侵者类型或正常程序)。这样可省去一般分类方法分类结束后,还需人工识别的麻烦,提高了分类的自动化程度。同时,本文研究了一种新的分类方法----动态自适应模板方法,在分类的同时,也可分出与已知模板(入侵者类型或正常程序)不同的新类(未知或新的入侵者)。最后,用训练好的动态自适应模板方法识别新型入侵者。实验表明用该方法检测无线网络系统中的新型入侵者的准确率可达到98%。

下面对该方法给以比较详细的介绍。

1 动态自适应模板方法

动态自适应模板方法可以自动完成分类识别入侵者,也可以加入一些试探性步骤和人机交互功能,能自动地进行类的合并和分裂,能吸取中间结果所得到的经验,主要时在迭代过程中可将一类一分为二,亦可能二类合二为一,从而得到类数较合理的聚类结果。这种算法已具有启发式的特点。

下面我们给出动态自适应模板方法:

(1) 动态自适应模板方法的步骤,其基本步骤为:

① 选择某些初始值—可选不同指标,也可在迭代运算过程中人为修改,以将N个模式样本按指标分配到各个聚类中心去。

② 计算各类中诸样本的距离函数等指标。

③~⑤按给定的要求,将前一次获得的聚类集进行分裂和合并处理(④为分裂处理,⑤为合并处理),以获得新的聚类中心。

⑥ 再次迭代运算,重新计算各项指标,判别聚类结果是否符合要求,经过多次迭代运算后,如结果收敛,运算结束。

(2) ISODATA算法的具体步骤:

已 知样本集为{x1,x2,...,xN},将 N 个模式样本{x1,x2,...,xN}读入。

预选Nc个初始聚类中心它可以不必等于所要求的聚类中心的数目,其初始位置亦可从样本中任选一些代入。

第一步:规定下列控制参数:

预选:K=期望得到的聚类数,也即预期的聚类中心数目;

QN=一个聚类中的最少样本数,即如少于此数就不作为一个独立的聚类;

Qs=一个聚类域中样本距离分布的标准偏差参数;

Qc=合并参数;

L=每次迭代允许合并的最大聚类对数;I=允许迭代的次数。

设初始的聚类数c和初始的聚类中心wi,i=1,2,...,c。

第三步:若有任何一个Ri,其基数Ni<QN,则舍去Ri,并令c=c-1。

计算更新的均值向量。式中Ni是第 I个聚类的样本数目(基数)。

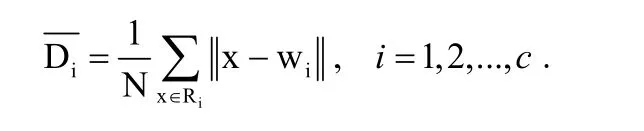

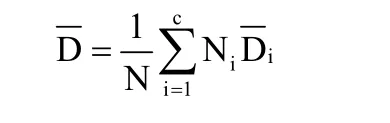

第五步:计算Ri中的所有样本距其相应的聚类中心wi的平均距离

第六步:计算所有样本距离其相应的聚类中心的平均距离:

第七步:(a)若这是最后一次迭代(由参数 I确定),则置θc=0,转下面第十一步;

(c) 若是偶数次迭代,或若是c≥2K,则转第(11)步。否则,往下进行。

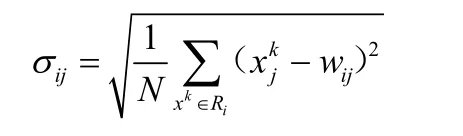

第八步:对每一个聚类Ri,用下列公式求标准差

第九步:对每一个聚类,求出具有最大标准偏差的分量

σimax,i=1,2,...,c。

第十步:若对任一个 σimax,i=1,2,...,c,存在 σimax> θ ,并且有:

则把Ri分裂成两个聚类,其中心相应为和,把原来的wi取消,且令c=c+1。和的计算如下:

给定一个α值,0<α≤1,令ri=σimax,则和的距离不同,但又应使Ri中的样本仍然在这两个新的集合中。

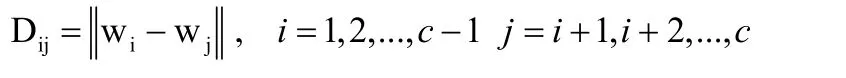

第十一步:对于所有的聚类中心,计算两两之间的距离:

第十二步:比较Dij和θc,将Dij<θc的值按上升次序排列:

第十三步:从最小的Di1j1开始,将距离为Di1j1的两个聚类 中 心Wi1和Wj1合 并 , 得 新 的 聚 类 中 心并令c= c-1。

第十四步:若这是最后一次迭代,则算法终止。否则,若根据经验需要改变参数,则转第一步;若不需要改变参数,则转第二步。本步中,还应将迭代计数器加1。本算法完毕。

2 应用动态自适应模板法识别入侵者

基本做法是将每一个入侵者样本与已存的模板——进行相似性度量测量,取距离最小或相关系数最大者归类。动态自适应模板法的基本思想是原有模板在聚类过程中不断更新,并且允许在聚类分析过程中构成新的模板。具体如下:

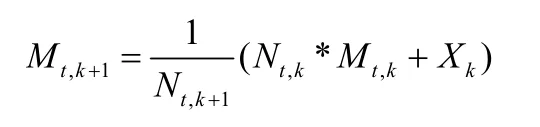

(1) 原有模板在聚类过程中不断更新意思是指当某一形态类别t增添了新样本Xk时,则以下面的递推公式对模板进行刷新:

式中Mt,k是第 K次更新的模板向量;Nt,k是归入第t类的样本数,所得的新模板是该类样本的平均值。从统计学的观点看,平均值更接近于真值。

(2) 允许在聚类分析过程中构成新的模板的意思是对相似性测量的结果设定一个阈值,当新的入侵者的样本与原有所有模板的距离均大于这个阈值时, 则证明它不属于已有的任一形态集,算法将以表达该入侵者的向量构造一个新的模板。

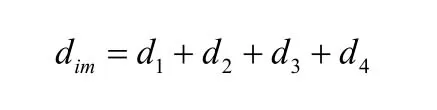

定义第i个样本和第m个模板之间的距离为:

式中:

下面表1是用该方法分类检测入侵者的正确率。

3 实验结果与讨论

表1给出了用动态自适应模板方法识别入侵者的结果。

表1 用动态自适应模板方法识别入侵者的结果

由表1可以看出当无线网络流量达到1100Mbit/s时,几种不同的入侵检测系统(IDS)对入侵者的正确识别率是不同的。运用动态自适应模板方法对入侵者的正确识率是最高的,从而证明本文研究的方法是有效的而且是可行的。当网络流量过大时,由于入侵检测系统不能及时处理数据包,从而放弃对该数据包的检测,导致对入侵者的正确识别率降低。

4 结论

实验表明用本文提出的运用动态自适应模板方法检测入侵者的正确识别率是比较高的,从而证明本文研究的方法是有效的而且是可行的。该方法的优点在于它能够检测到无线网络系统中的未知类型的入侵者,提高了无线网络系统的安全性,它也可检测已知类型的入侵者。另外该方法识别入侵者的速度快,特别适合网络流量很大时的入侵检测,因为它处理速度快,不丢弃需要检测的数据包,从而从另一个侧面提高了对入侵者的正确识别率。

[1] 卿斯汉,蒋建春,马恒太.入侵检测技术研究综述[J].通信学报.2004.

[2] YG.Zhang.Intrusion Detection Techniques for Mobile Wireless Networks[J].Wireless Networks.2003.

[3] YG.Zhang.Feature Deduction and Ensemble design of Intrusion Systems[J].Computers & Security.2004.

[4] WK.LEE.Feature Selection of Intrusion Data using a hybrid genetic algorithm Approach[J].Wireless Networks.2007.